OpenClaw外部访问UI页面

时间:26-04-01

OpenClaw服务内外网访问配置指南

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

目录

- OpenClaw服务内外网访问配置指南

- 服务部署与网络访问挑战

- 一、获取服务访问凭证Token

-

- 1. SSH连接查询Token

- 2. 直接编辑配置文件

- 3. 令牌重置与更新

- 二、 局域网Gateway网关配置

-

- 1. SSH命令行配置修改

- 2. Web管理界面配置

- 核心配置参数详解

- 三、设备接入权限与安全策略

- 四、实现安全的公网远程访问

-

- 1. 强制启用HTTPS加密传输

- 部署实践与安全备忘录

服务部署与网络访问挑战

完成本地部署只是第一步,如何让局域网或互联网上的设备安全地访问服务,是实践中的关键挑战。这篇指南将手把手带你配置OpenClaw的网关访问,解决内外网连通的实操问题。

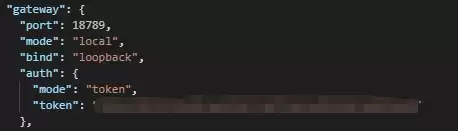

一、获取服务访问凭证Token

Token是服务认证的核心密钥,后续的所有高级配置操作都依赖它。请首先确认你已获得有效的访问令牌。

1. SSH连接查询Token

通过SSH登录服务器,使用grep命令快速提取配置文件中的Token字段:

cat ~/.openclaw/openclaw.json | grep -A 2 ‘“token”’2. 直接编辑配置文件

如需查看完整配置或手动修改,可先定位文件路径,再查阅全部内容:

echo ~/.openclaw/openclaw.json #查看配置文件地址

cat ~/.openclaw/openclaw.json # 直接查看内容3. 令牌重置与更新

当Token泄露或需要轮换时,可触发系统自动重新生成。操作流程是:删除配置文件中现有的token键值对,然后重启Gateway服务,系统将自动创建新令牌。

openclaw gateway restart二、 局域网Gateway网关配置

要实现内网跨设备访问,必须正确配置Gateway的绑定模式。我们提供命令行与Web界面两种修改方式。

1. SSH命令行配置修改

使用nano或vim等编辑器直接修改核心配置文件:

sudo nano ~/.openclaw/openclaw.json #修改配置文件新版本支持配置热重载,理论上修改保存后实时生效。

为确保配置百分百生效,执行重启命令是可靠的保障:

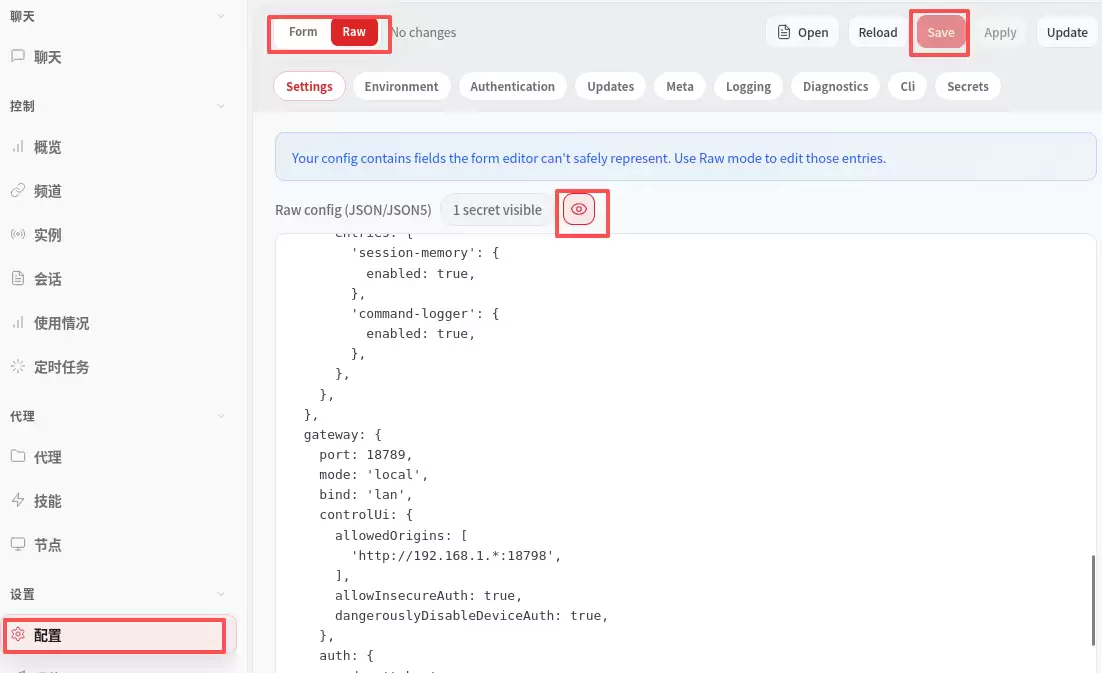

openclaw gateway restart #重启服务2. 通过web修改

对于偏好图形化操作的用户,Web控制台提供了更直观的配置界面。导航至网关设置项,修改对应参数并保存,OpenClaw将自动应用新配置。

核心配置参数详解

无论采用何种方式,配置的关键在于修改`gateway`部分,实现从本地监听切换到局域网监听。以下是必须调整的配置片段:

将`bind`参数值从`local`改为`lan`是核心操作:

“gateway”: {

“port”: 18789,

“mode”: “local”,

“bind”: ‘lan’, // 关键的改动在这里:从‘local’改成‘lan’

“controlUi”: {

“allowedOrigins”: [‘http://192.168.1.5:18789’, // 这里替换为你希望监听的局域网IP地址],

“dangerouslyDisableDeviceAuth”: true // 注意:此选项会禁用设备授权,请谨慎评估风险

},

}三、设备接入权限与安全策略

配置中的`dangerouslyDisableDeviceAuth`选项会全局关闭设备认证,带来显著安全风险。我们强烈建议保持此选项为`false`,转而使用细粒度的设备授权管理。

系统提供了完整的CLI命令来管理设备白名单,实现安全与便利的平衡。

查看所有待授权和已授权的设备列表:

openclaw devices list从列表中找到目标设备的ID,执行批准命令授予其访问权限:

openclaw devices approve 如需重置所有授权状态,可清除整个设备列表:

openclaw devices clear --yes或者,仅移除某个特定的已授权设备:

openclaw devices remove 四、实现安全的公网远程访问

为应对公网环境威胁,新版OpenClaw已强制要求使用HTTPS加密协议进行外网访问,明文HTTP及IP直连方式被禁止。

1. 强制启用HTTPS加密传输

在Gateway配置中启用TLS是第一步。在配置文件中添加或确认以下段落:

“tls”: {

“enabled”: true,

“autoGenerate”: true,

“allowHttp”: true

},完成此配置后,服务便具备了HTTPS基础。接下来需要结合动态域名解析、反向代理服务器及ACME自动证书签发,构建完整的外网访问解决方案。实测通过DDNS配合路由器端口转发,可实现通过自定义域名的稳定远程访问。

核心安全原则与最佳实践:

必须明确,将管理控制台直接暴露在公网始终伴随风险。因此,官方优先推荐使用SSH隧道这种更安全的远程接入方式。

在条件允许的情况下,坚持在内网环境访问管理界面,是最高安全等级的选择。

从版本迭代趋势看,安全特性持续增强,默认配置日益收紧,这为服务的基础安全提供了有力保障。

部署实践与安全备忘录

这就是OpenClaw外部访问UI页面的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

- 如何关闭高德地图导航语音-高德地图导航语音关闭方法

- 如何查询我的常德无犯罪记录证明-我的常德无犯罪记录证明查询方法

- 咔皮记账怎么同步多设备-咔皮记账如何在多设备间同步

- 知犀思维导图app如何更改颜色-知犀思维导图app怎样变换颜色

- 贾跃亭宣布法拉第未来月底将超额完成机器人首月 20 台交付目标

- 消息称魅族 AR 眼镜品牌 StarV 的 AR 系统团队整体入职雷鸟创新

- realme 全面接入 OPPO 售后服务网络:即日开启过渡整合,4 月起统一提供支持

- openClaw常用操作命令

- openclaw[龙虾]禁用版本升级提示

- 古尔曼:苹果 CEO 候选人 John Ternus 广受高层欢迎,曾扭转产品质量下滑局面

大家还在看

-

- 《神火大陆》希尔神域第11层奇遇任务1攻略

-

26-04-01

-

- 金铲铲之战S17拉亚斯特技能费用介绍

-

26-04-01

-

- 金铲铲之战阿狸的光坏神器效果一览

-

26-04-01

-

- 《蓝色星原:旅谣》芃芃介绍

-

26-04-01

-

- 《无径之林》建筑雕像解锁条件介绍

-

26-04-01