openclaw 安装遇到的问题记录

时间:26-04-01

OpenClaw 部署实战:Windows环境典型故障排查手册

在技术部署中,棘手问题往往是通向精通的捷径。本文基于一次真实的OpenClaw安装案例,深度剖析在Windows平台遭遇的两个核心障碍及其系统性解决方案。下文记录了完整的诊断逻辑与修复步骤,旨在为遇到相似状况的开发者提供一份可直接复用的操作指南。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

故障一:PowerShell执行策略阻断Node.js脚本

初始阶段常因系统安全策略受阻。典型的报错如下:

npm : 无法加载文件 D:\ProgramFiles\nodejs\npm.ps1,因为在此系统上禁止运行脚本。这是Windows PowerShell的默认安全机制在生效。解决方案聚焦于调整用户级执行策略,共三步:

首先,执行get-ExecutionPolicy命令进行状态诊断。返回值通常为Restricted,这意味着所有脚本执行均被禁止。

其次,运行Set-ExecutionPolicy -Scope CurrentUser命令。在提示符后输入RemoteSigned。该策略允许执行本地脚本及具有可信签名的远程脚本,在安全性与可用性间取得了平衡。

最后,再次执行get-ExecutionPolicy进行验证。当终端返回RemoteSigned时,表明策略更新成功,Node.js环境障碍已清除。

故障二:SSL证书过期导致的安装失败

权限问题解决后,随即遭遇网络层安全验证失败。错误日志如下:

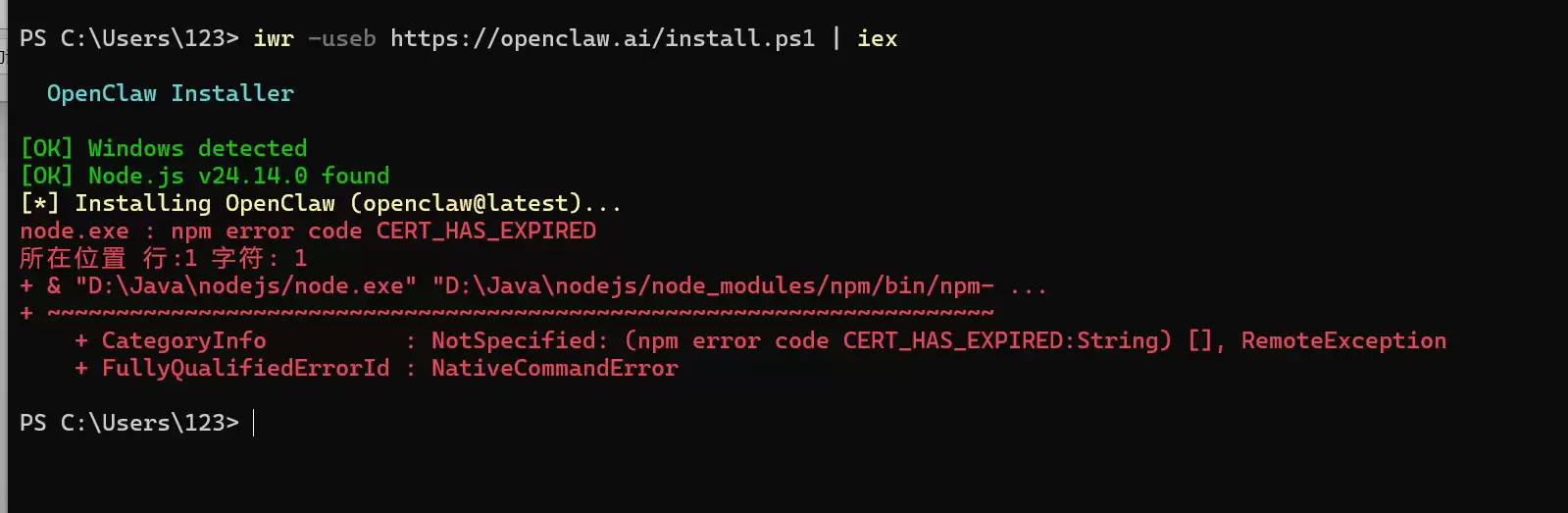

PS C:\Users\123> iwr -useb https://openclaw.ai/install.ps1 | iex

[*] Installing OpenClaw (openclaw@latest)...

node.exe : npm error code CERT_HAS_EXPIRED

“CERT_HAS_EXPIRED”错误直接指向SSL证书失效。关键诊断在于定位问题源头:是目标安装服务器的证书问题,还是本地配置的npm镜像源证书过期?实践表明,后者——尤其是使用未经及时维护的第三方镜像——是主因。

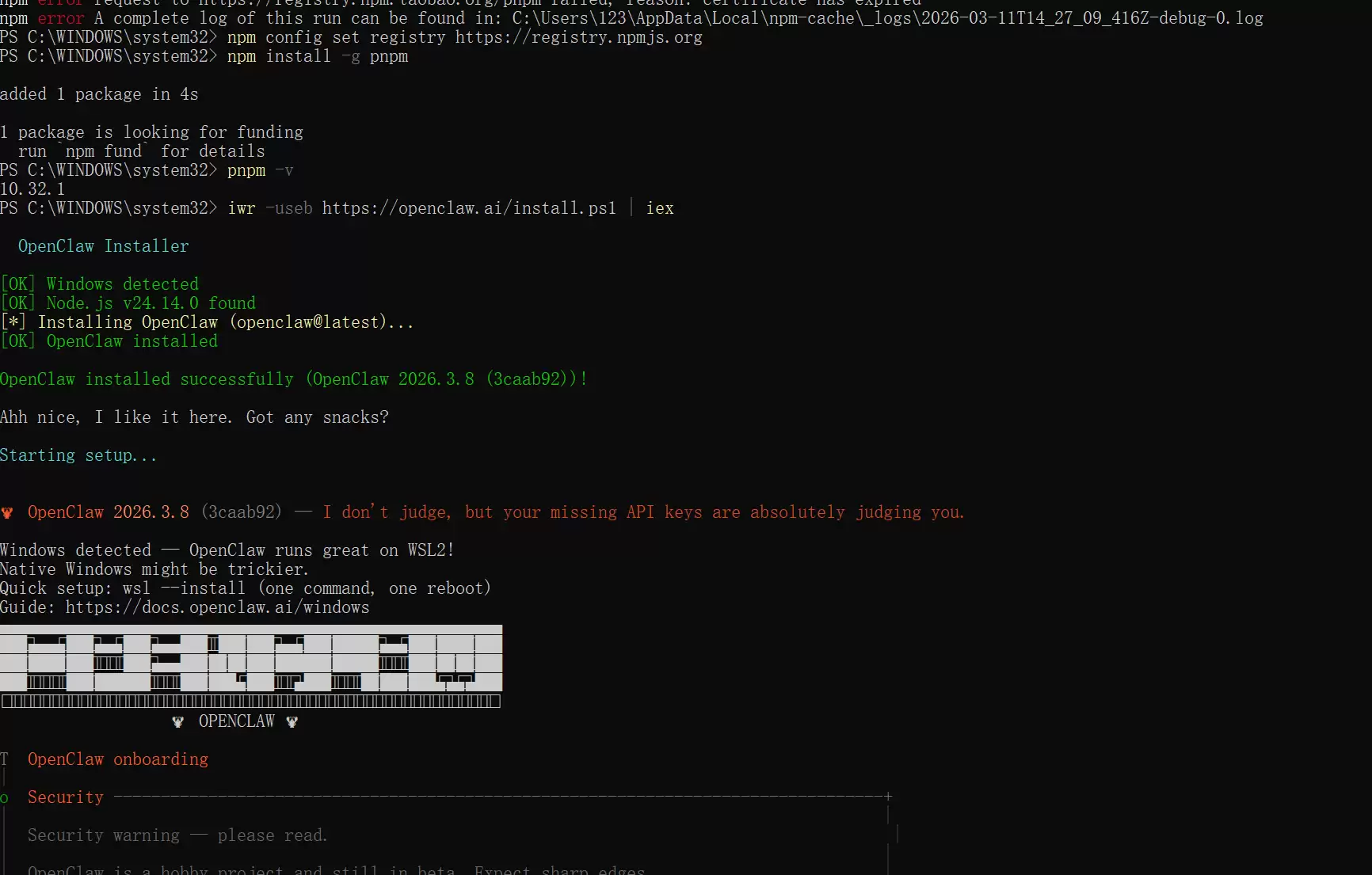

快速验证与修复方案是临时切换至npm官方源。执行以下命令:

# 切换到官方源

npm config set registry https://registry.npmjs.org

# 安装 pnpm

npm install -g pnpm若切换后安装成功(如图1所示),即确认为镜像源证书问题。这揭示了依赖第三方镜像时可能隐含的供应链安全风险。

高阶方案:采用容器化部署规避环境冲突

若希望彻底规避宿主机环境配置的复杂性,容器化部署是更为稳健的路径。Docker通过将应用与依赖打包为隔离的镜像,保障了环境的一致性与可复现性。

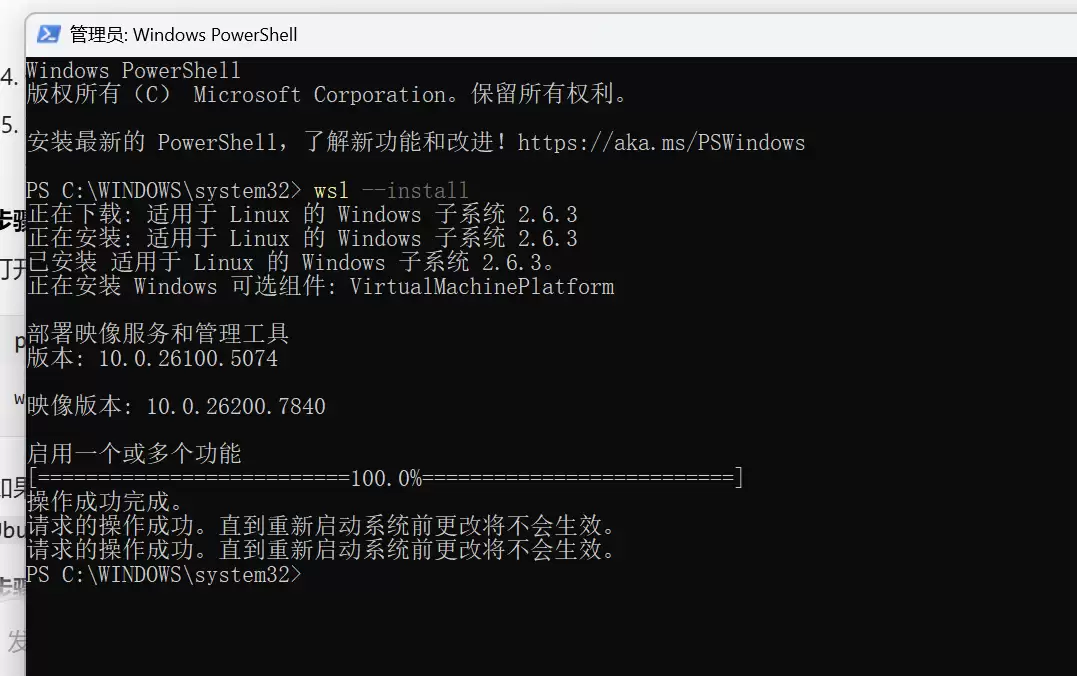

对于Windows用户,推荐通过WSL(Windows Subsystem for Linux)来运行Docker。多数开发工具链在Linux环境下有更优支持。启用WSL需进入“启用或关闭Windows功能”面板,勾选对应子系统选项(如图所示)。

配置完成后重启系统生效。此后,即可在WSL的Linux发行版中,使用Docker命令直接拉取并运行OpenClaw镜像。此方案从根本上将应用部署与宿主操作系统解耦,是追求生产环境稳定性的推荐实践。

这就是openclaw 安装遇到的问题记录的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

- 如何关闭高德地图导航语音-高德地图导航语音关闭方法

- 如何查询我的常德无犯罪记录证明-我的常德无犯罪记录证明查询方法

- 咔皮记账怎么同步多设备-咔皮记账如何在多设备间同步

- 知犀思维导图app如何更改颜色-知犀思维导图app怎样变换颜色

- 贾跃亭宣布法拉第未来月底将超额完成机器人首月 20 台交付目标

- 消息称魅族 AR 眼镜品牌 StarV 的 AR 系统团队整体入职雷鸟创新

- realme 全面接入 OPPO 售后服务网络:即日开启过渡整合,4 月起统一提供支持

- openClaw常用操作命令

- openclaw[龙虾]禁用版本升级提示

- 古尔曼:苹果 CEO 候选人 John Ternus 广受高层欢迎,曾扭转产品质量下滑局面

大家还在看

-

- 《神火大陆》希尔神域第11层奇遇任务1攻略

-

26-04-01

-

- 金铲铲之战S17拉亚斯特技能费用介绍

-

26-04-01

-

- 金铲铲之战阿狸的光坏神器效果一览

-

26-04-01

-

- 《蓝色星原:旅谣》芃芃介绍

-

26-04-01

-

- 《无径之林》建筑雕像解锁条件介绍

-

26-04-01