OpenClaw的第一批受害者已经出现了:裸奔龙虾数量已高达27万只

时间:26-04-22

OpenClaw爆火背后:27万只“裸奔龙虾”敲响AI安全警钟

2026年刚开年,科技圈就被一只“小龙虾”刷屏了。一个名叫OpenClaw的开源项目,以令人瞠目的速度在GitHub上崛起,一天之内狂揽9000星,两周后星标数更是直冲17万大关。一时间,那只标志性的小龙虾图案几乎占领了所有技术社区的头版,风头无两。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

然而,热度飙升的副作用,往往来得比想象中更快。随着OpenClaw被大量部署,第一批“受害者”已经悄然出现。问题核心在于:为了让这个AI智能体能够7x24小时不间断工作,许多用户选择将其放到云服务器上运行,可恰恰是在这个环节,普遍缺失的安全意识埋下了巨大的隐患。

具体是怎么暴露的呢?相当多的用户在配置过程中,无意间将控制接口直接开放到了公网。OpenClaw默认使用18789端口提供服务,如果没能给它加上一道严格的身份验证锁,那么任何在网络上稍作扫描的工具,都能像用雷达一样轻易定位到它。

这意味着什么?一旦攻击者连接上这个端口,他瞬间就能获得一个拥有系统最高权限的AI袋里的完全控制权。原本为你打工的智能助手,一秒钟就能变成黑客掌控你服务器或电脑的跳板。最新扫描数据显示,目前处于这种“裸奔”状态的OpenClaw实例,数量已经高达27万个——这简直像是在互联网上留下了27万扇未上锁的“任意门”。

面对这种乱象,OpenClaw的核心维护者之一Shadow在社交平台上的发言可谓一针见血:如果连基础的命令行操作都不熟悉,那这个项目对你而言就太危险了。盲目跟风部署却不懂安全配置,无异于把自家大门的钥匙直接挂在街边的公告栏上。

安全专家们的紧急提醒也接踵而至。OpenClaw在部署架构上,存在一个典型的“信任边界模糊”问题。更关键的是,它具备持续运行和自主调用系统资源的能力,在缺乏有效权限审计和隔离的情况下,非常容易受到外部指令诱导,甚至被恶意直接接管。

这种越权风险等级极高,可能导致从敏感信息泄露到系统完全沦陷的严重后果。所以说,在尽情享受AI技术带来的生产效率红利时,有一件事必须摆在首位:立即核查你的服务暴露情况,关闭所有非必要的公网访问端口,同时为关键接口完善强身份认证与通信加密机制。技术狂奔的时代,守住最基本的安全红线,才是所有狂欢的前提。

这就是OpenClaw的第一批受害者已经出现了:裸奔龙虾数量已高达27万只的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

- 和平精英火箭少女101全出能卖多少钱

-

26-04-26

-

- 杀戮尖塔2各遗物强度高低的排名清单

-

26-04-26

-

- 王者荣耀世界智能构造攻略王者荣耀世界智能通关详细步骤解析

-

26-04-26

-

- 史上最强炼气期境界如何划分等级

-

26-04-26

-

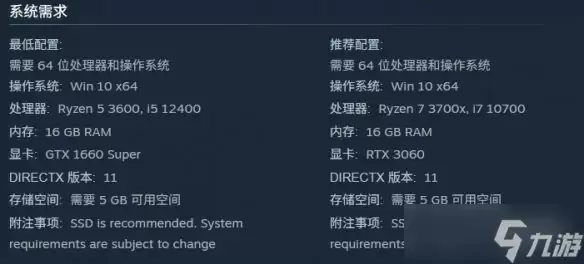

- 《终落之城》配置要求

-

26-04-26