HermesAgent依赖更新:npm包升级自动化

时间:26-04-22

Hermes Agent依赖升级有四种方法:一是用npm update更新兼容版本;二是用npm-check-updates强制跨主版本升级;三是结合npm outdated手动精准升级高危包;四是配置.npmrc实现CI/CD自动同步与审计修复。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

维护Hermes Agent项目时,如果发现依赖包版本老旧或者存在安全漏洞,问题往往出在npm依赖没有及时更新上。别担心,这事儿有章可循。下面这几种方法,能帮你把npm包的升级流程自动化,让项目依赖始终保持健康状态。

一、使用 npm update 命令更新兼容版本

当你只想在现有版本约束的“安全区”内进行更新时,npm update是最稳妥的选择。它遵循语义化版本规则,只会将依赖更新到当前允许范围内的最新次版本或补丁版本。这个方法只动node_modules和package-lock.json,不会改动package.json里的版本声明,非常适合快速获取一些小修小补和功能增强。

具体操作起来很简单:首先,进入Hermes Agent项目的根目录,确保Node.js环境没问题。然后,直接运行npm update命令。完成后,记得检查一下输出日志,确认像uv、pyodide、mcp-server这些关键依赖是不是都升到了范围内的最新版。最后,用npm list 命令验证一下具体包的安装版本,心里就踏实了。

二、使用 npm-check-updates 工具强制升级版本号

但如果现状需要突破——比如要把^1.8.0升级到^2.0.0,或者你想让所有依赖都跟上Hermes Agent新版技能引擎和记忆模块的步伐,那就得请出更强大的工具了。npm-check-updates(简称ncu)能直接重写package.json里的版本号,为跨主版本升级铺平道路。

第一步,全局安装这个工具:npm install -g npm-check-updates。接着,在项目目录里运行ncu,它会列出一份详细的“可升级清单”和目标版本。确认无误后,执行ncu -u,就能批量更新package.json。别忘了,这之后还要运行一次npm install来完成实际安装,并仔细检查Hermes Agent的启动日志,确保没有出现模块解析错误。

三、结合 npm outdated 与手动校验进行精准升级

对于生产环境部署前的更新,盲目全量升级风险太高。这时候,就需要更精细化的控制。结合npm outdated和手动校验,可以精准升级那些存在高危漏洞的组件(比如axios、undici),同时把核心框架依赖(如@hermes/core)暂时“冻结”起来,避免引发MCP协议兼容性问题或SQLite记忆模块的读写异常。

怎么操作呢?先运行npm outdated --long,拿到一份带详细描述和链接的过期依赖清单。然后,重点排查那些关联了CVE编号的包(例如trim-start、glob-parent),去查查它们的更新日志,看是否修复了Hermes Agent消息网关中已知的路径遍历等问题。确定要升级的包之后,对单个包执行npm install 。升级完,用git diff package.json看一眼,确认只有预期的条目被修改了,再提交变更,这样最稳妥。

四、配置 .npmrc 实现 CI/CD 流水线自动同步

要想一劳永逸,让依赖维护融入开发流程,最好的办法就是把它自动化到CI/CD流水线里。通过在项目根目录配置.npmrc文件,可以设定镜像源、审计策略,再配合预安装钩子,就能让每次自动化构建都自动触发依赖健康检查与条件升级,确保在GitHub Actions或腾讯云Lighthouse上部署的Hermes Agent,用的都是经过验证的依赖组合。

首先,创建.npmrc文件,写入registry=https://registry.npmjs.org/来指定源,加上audit-level=high只关注高危漏洞。接着,在package.json的scripts字段里加一条:"preinstall": "npm audit --fix"。然后,在CI配置文件(比如.github/workflows/deploy.yml)的步骤中插入命令:run: npm install --no-audit && npm run preinstall。最后,观察流水线日志,如果出现了audited X packages in Ys, Z vulnerabilities fixed这样的提示,就说明自动审计修复机制已经成功运行了。

这就是HermesAgent依赖更新:npm包升级自动化的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

- 和平精英火箭少女101全出能卖多少钱

-

26-04-26

-

- 杀戮尖塔2各遗物强度高低的排名清单

-

26-04-26

-

- 王者荣耀世界智能构造攻略王者荣耀世界智能通关详细步骤解析

-

26-04-26

-

- 史上最强炼气期境界如何划分等级

-

26-04-26

-

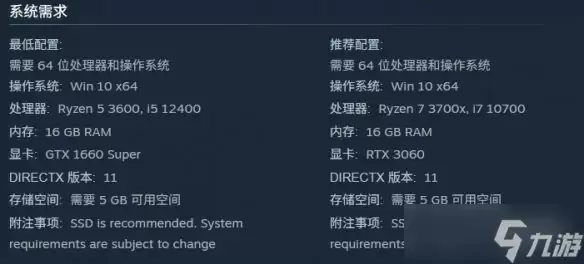

- 《终落之城》配置要求

-

26-04-26