零基础OceanBase数据库入门:MySQL模式用户创建与权限管理

时间:26-04-25

OceanBase实战:用户创建与精细化权限管理全流程

上一环节,我们已在MySQL模式租户下完成了数据库的初始化,为业务数据搭建了专属“容器”。然而,直接使用root账号处理业务数据是生产环境的大忌。构建稳固的数据库安全体系,核心在于建立规范的用户管理与精细化的权限控制机制。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

本指南将严格遵循OceanBase最新官方文档与最佳实践,为你完整演示用户管理的全链路操作:从用户创建、多层级权限授予,到权限查看与基础运维。整个流程完全兼容MySQL语法习惯,确保你能快速上手并应用于实际环境。

一、 两项关键前提

1. 用户创建权限归属

在OceanBase中,并非所有用户都具备创建新用户的资格。此项能力由CREATE USER这一系统权限控制,默认仅授予两类高权限角色:集群管理员与租户管理员(例如租户内的root用户)。普通用户如需创建用户,必须事先获得此项授权。

2. 用户名命名规范(最新强制规则)

用户命名需遵循以下强制性规则,以确保系统兼容性与管理清晰度:

唯一性:用户名在其所属的租户内必须保持唯一。跨租户的用户名可以重复,系统的全局唯一标识实为“用户名@租户名”。

长度限制:通过OBClient或ODC工具创建时,用户名长度上限为64字节;若通过OCP平台创建,则要求长度在2至64个字符之间。

命名规范:用户名首字符必须为字母,可包含大小写字母、数字及下划线。强烈建议采用“业务_角色”这类具有明确语义的命名方式,例如“report_readonly”、“ops_dba”,以便于权限审计与管理。

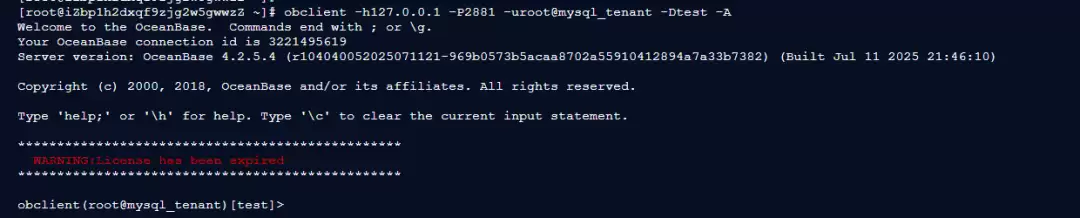

二、前置步骤:登录目标业务租户

我们沿用之前搭建的环境,登录已创建的mysql_tenant业务租户。请使用管理员账号执行以下连接命令:

# 登录mysql_tenant租户(请将密码替换为你的实际设置)obclient -h127.0.0.1 -P2881 -uroot@mysql_tenant -p‘123456’ -A

成功建立会话后,后续所有的用户管理与授权操作均可在当前连接中执行。

三、执行用户创建

创建用户需使用CREATE USER语句。务必遵循的核心安全原则是:坚持最小权限。先创建无权限的用户实体,再根据其实际职责范围进行精准授权。

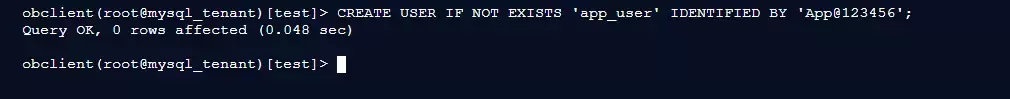

1. 基础用户创建(标准操作)

-- 创建用户app_user,并设置高强度密码App@123456CREATE USER IF NOT EXISTS ‘app_user’ IDENTIFIED BY ‘App@123456’;

此处有两个关键参数:IF NOT EXISTS子句能有效避免因用户已存在导致的执行错误,建议常规操作中均添加此选项;IDENTIFIED BY用于设定用户登录密码,服务端会自动对其进行加密存储,保障安全。

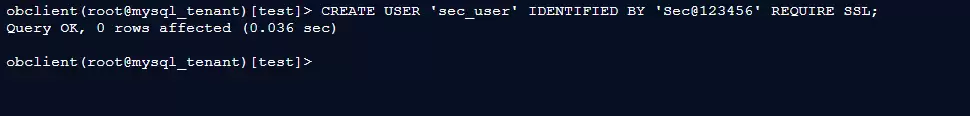

2. 启用SSL安全策略创建用户

对于涉及敏感数据访问等高安全等级场景,可在创建用户时强制启用SSL加密连接:

-- 创建用户sec_user,并强制要求使用SSL加密连接CREATE USER ‘sec_user’ IDENTIFIED BY ‘Sec@123456’ REQUIRE SSL;

四、实施权限授予(4种核心层级)

用户创建完成后,下一步是分配权限。OceanBase的MySQL模式将权限划分为全局、数据库、表、列四个层级,通过GRANT语句授权,语法与MySQL完全一致,降低了学习成本。

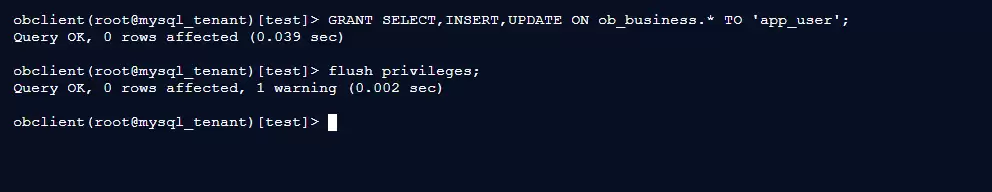

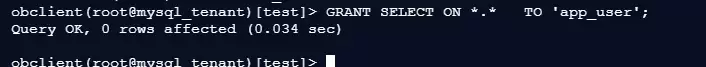

1. 数据库级权限(推荐实践,符合最小权限)

这是生产环境最推荐的授权方式,将用户权限严格限定在特定数据库,完美践行最小权限原则:

-- 授予app_user对ob_business库的查询、插入、更新权限GRANT SELECT,INSERT,UPDATE ON ob_business.* TO ‘app_user’;-- 执行权限刷新,使授权立即生效FLUSH PRIVILEGES;

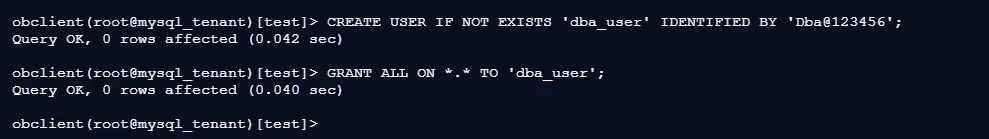

2. 全局权限(高风险权限,审慎授予)

全局权限作用范围最广,风险最高,通常仅授予核心数据库管理员:

-- 授予dba_user对所有数据库的全部权限(生产环境需严格控制)GRANT ALL ON *.* TO ‘dba_user’;

3. 表级权限

授权粒度可以细化到数据库内的具体表,实现更精细的访问控制:

-- 仅授予app_user对ob_business库下user表的查询权限GRANT SELECT ON ob_business.user TO ‘app_user’;

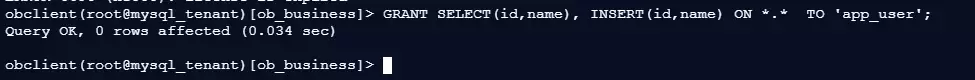

4. 列级权限(极致精细化控制)

控制粒度可细化至表的列级别,适用于对数据安全有极端要求的场景,如隐藏敏感列:

-- 仅授予对id、name两列的查询与插入权限GRANT SELECT(id,name), INSERT(id,name) ON *.* TO ‘app_user’;

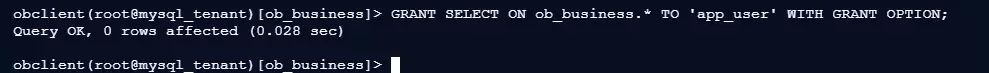

5. 启用权限转授(可选功能)

GRANT SELECT ON ob_business.* TO ‘app_user’ WITH GRANT OPTION;

添加WITH GRANT OPTION子句后,该用户便获得了将其所拥有的指定权限再次授予其他用户的资格。

五、核查用户与权限

权限授予后,需进行核查确认。OceanBase提供了多种查询方式,以满足不同维度的运维审计需求。

1. 快速权限概览(SHOW GRANTS)

这是最高效的权限查看方式:

-- 查看当前登录用户的权限SHOW GRANTS;-- 查看指定用户app_user的权限SHOW GRANTS FOR ‘app_user’;

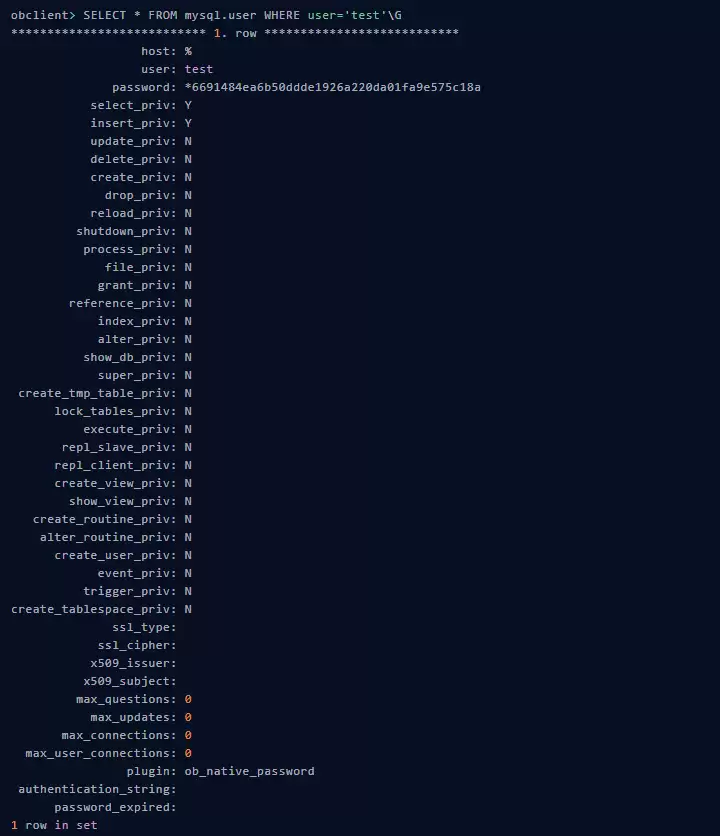

2. 查询用户全局权限详情(mysql.user系统视图)

如需查看更详尽的全局权限配置,可查询系统权限视图:

-- 查看用户test的全局权限详细信息SELECT * FROM mysql.user WHERE user=‘test’\G

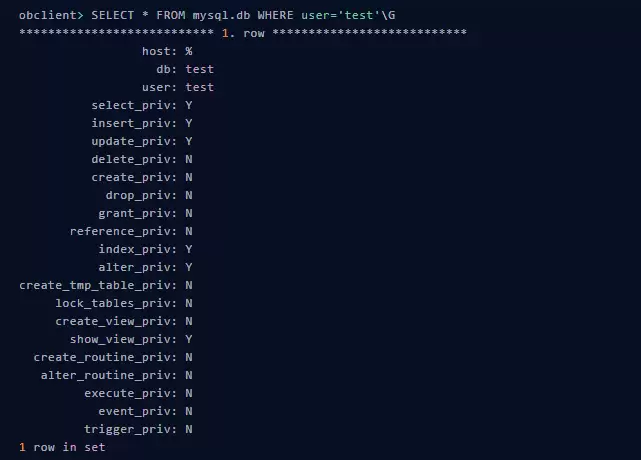

3 查询数据库级权限详情(mysql.db系统视图)

要了解用户在具体数据库上的权限分配情况,可查询数据库权限视图:

-- 查看用户test在各个数据库上的权限详情SELECT * FROM mysql.db WHERE user=‘test’\G

六、日常运维:用户管理常用操作

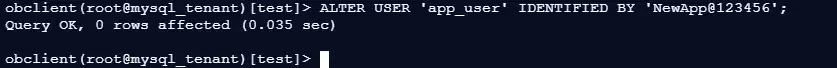

1. 修改用户密码

定期更新用户密码是基础安全运维要求:

-- 修改app_user的登录密码ALTER USER ‘app_user’ IDENTIFIED BY ‘NewApp@123456’;

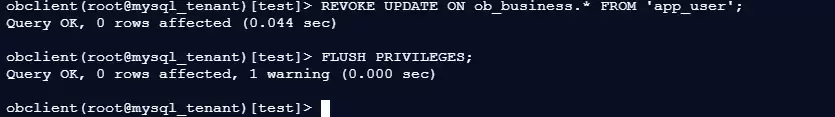

2. 回收用户权限

当用户职责变更或发现权限过度授予时,应及时回收相应权限:

-- 回收app_user对ob_business库的更新权限REVOKE UPDATE ON ob_business.* FROM ‘app_user’;FLUSH PRIVILEGES;

3. 删除用户(高风险操作)

删除用户为不可逆操作,执行前务必双重确认:

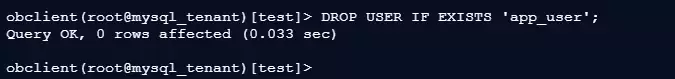

-- 删除用户app_user(使用IF EXISTS避免错误)DROP USER IF EXISTS ‘app_user’;

七、生产环境安全加固指南

掌握基础操作后,必须将以下安全红线融入生产环境的日常管理:

贯彻最小权限原则:这是安全管理的基石。只为用户分配完成其工作所必需的最低权限,严禁随意授予ALL或*.*这类宽泛权限。

强制执行密码策略:密码必须为“大小写字母+数字+特殊字符”的强组合,并建立定期更换机制,彻底杜绝弱密码。

实施连接源限制:生产环境禁止使用“%”通配符开放所有IP连接,必须将访问源限定为已知的业务服务器IP地址段。

杜绝账号共享:严格执行“一人一户”制度,确保权限审计轨迹清晰,在发生安全事件时可快速定位责任人。

建立定期审计机制:制定例行巡检计划,定期审查并清理闲置用户账号、过期及冗余权限。

八、核心要点总结

至此,我们已完成OceanBase MySQL模式下用户全生命周期的管理实践。整个过程可提炼为三个核心动作:

创建:使用CREATE USER语句,配合强密码策略,确保租户内用户标识唯一。

授权:优先采用数据库级授权,严格遵守最小权限原则,运用GRANT语句进行精准、细粒度的权限分配。

审计:日常使用SHOW GRANTS快速核查,深度审计时则查询mysql.user与mysql.db等系统权限视图。

完成用户与权限体系的妥善配置后,你的OceanBase数据库已具备承载正式业务的安全基础。接下来,我们将进入数据表设计与业务数据操作的环节,真正开始数据的存储与应用。

这就是零基础OceanBase数据库入门:MySQL模式用户创建与权限管理的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

- 不建议有司机大老板买小米!雷军回应小米YU7二排比迈巴赫多一度:没有诋毁 但确实多

- 影像重磅升级!消息称iPhone 18 Pro可变光圈致动器进入量产阶段

- 红米Note17:天玑中端芯+1.5K屏+金属中框,并开启10000mAh时代

- 油耗2L级/零百加速5.4s/带四驱 吉利星耀7预售11.28万起

- 32.98万起 极氪8X上市:吉利系“宝马X5”杀到!

- 逐玉:谢征师徒畅谈露玄机,樊长玉夫妻和解破强敌怒斩长信王!

- 赶紧丢掉那些鸡肋剧集看这部,又爽又炸又精彩

- 蜜语纪 : 鲁贞贞肚里孩子生父身份暴露!这才是她挑上聂予诚的真

- 骂声中爆火的《逐玉》,双方经纪人冰释前嫌,张凌赫田曦薇二搭有望

- 全网P图轮番整活!库克、乔布斯空降小米汽车CEO,罗永浩也逃不过

大家还在看

-

- 汽车模拟驾驶毁坏模拟器好玩吗 汽车模拟驾驶毁坏模拟器玩法简介

-

26-04-25

-

- 汽车模拟驾驶毁坏模拟器好玩吗 汽车模拟驾驶毁坏模拟器玩法简介

-

26-04-25

-

- 萌动小镇好玩吗 萌动小镇玩法简介

-

26-04-25

-

- 《代号:破晓》——王者荣耀英雄动作手游,正式亮相

-

26-04-25

-

- 汽车模拟驾驶毁坏模拟器好玩吗 汽车模拟驾驶毁坏模拟器玩法简介

-

26-04-25