谷歌将 Axios npm 供应链攻击归因于朝鲜APT组织 UNC1069

时间:26-04-25

先说一个核心判断:这次攻击的幕后黑手,身份已经基本坐实了。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

攻击事件核心归因与技术细节

谷歌的威胁情报团队最近干了件专业活儿,他们把目标对准了波及广泛的Axios npm软件包污染事件。经过一番抽丝剥茧,结论指向了一个代号为UNC1069的朝鲜黑客组织。这帮人的算盘打得响,就是冲着钱来的。他们污染Axios这个流行库,最终是想把依赖它的开发者和组织一锅端。

谷歌的分析师John Hultquist印证了这个结论。他点出了一个关键趋势:这个组织在供应链攻击这摊事儿上,不仅没消停,反而越来越活跃了。根据团队发布的报告,他们的判断依据很扎实:“攻击者这次用的WA VESHAPER.V2恶意软件,其实是他们自家老版本WA VESHAPER的升级款。基于这一点,我们将这次攻击归因于UNC1069——一个至少从2018年就开始活动、以经济利益为驱动的朝鲜背景威胁组织。不仅如此,本次攻击使用的基础设施,和他们以前的‘老巢’也有重叠。”

那他们是怎么得手的呢?关键在于,攻击者直接黑进了Axios维护者的npm账户。要知道,这个库每周的下载量是以亿为单位的。拿到账户权限后,他们发布了恶意版本,目的就是在Linux、Windows和macOS这些主流系统上,撒下远程访问木马的种子。异常更新一出现在npm仓库,多家安全公司的警报就响了。

攻击手法其实挺“糙”的,但也因此更显得肆无忌惮。恶意版本Axios(1.14.1和0.30.4)是在一小时内接连发布的,既没有通过正常的OIDC验证,在GitHub上也找不到对应的提交记录。这种明目张胆的异常,相当于直接拉响了安全警报。研究人员普遍认为,攻击者就是入侵了维护者Jason Saayman的个人账户。

Aikido Security发布的报告警告得很直接:“任何在恶意版本被下架前安装了它的用户,都应该默认自己的系统已经被入侵了。” 这些版本会偷偷注入一个叫plain-crypto-js的依赖项,然后借机部署针对三大操作系统的跨平台远程访问木马。

具体有多少人中招,现在还不好说。但想想Axios每月近4亿次的下载量,哪怕攻击窗口期很短,下游受牵连的项目数量也可能相当惊人。Socket的研究人员发现了一个细节:那个叫plain-crypto-js@4.2.1的恶意包,在发布后几分钟就被抓到了。这大概率不是巧合,而是针对Axios的协同攻击的一部分。攻击者把这个“毒药包”塞进两个被污染的Axios版本里,恶意软件就能借助这个被数百万项目信任的“顺风车”广泛传播。更麻烦的是,很多开发者图省事开了自动更新,受影响版本很可能在神不知鬼不觉的情况下就被装上了。

这帮攻击者为了躲过检测也花了心思,恶意代码做了混淆处理,还配备了安装后自动运行的脚本。一旦执行,它会先摸清底细——检测是Windows、macOS还是Linux系统,然后“看人下菜碟”,下载对应的第二阶段攻击载荷。研究人员已经确认,针对macOS系统的,是一个功能完整的远程访问木马,能收集系统信息、和远控服务器通信并执行命令。

Socket的报告里是这么描述的:“Elastic Security的安全研究员Joe Desimone在远控服务器下线前,成功捕获并逆向分析了macOS的第二阶段二进制文件。这个载荷是用C++写的,是个全功能的远程访问木马。”

为了消除痕迹,恶意软件在运行后还会来个“毁尸灭迹”,删除安装文件,并把包内容恢复成看似正常的样子。专家们一致认为,这次攻击能成功实施,最关键的突破口就是维护者账户被黑,让攻击者拿到了未经授权发布更新的“钥匙”。

攻击影响范围与潜在风险

谷歌威胁情报组和其他安全研究员把这次Axios攻击的帽子,稳稳扣在了UNC1069头上。这个朝鲜黑客组织,至少从2024年起就相当活跃。SentinelOne之前就观察到他们使用macOS恶意软件,甚至通过伪造Zoom会议活动来攻击加密货币公司。这次Axios攻击中用的恶意软件,和与朝鲜行动挂钩的WA VESHAPER变种高度相似。Hultquist特别强调,这个组织在供应链攻击和盗取加密货币方面,具备相当专业的“业务能力”。

这个WA VESHAPER.V2后门,算得上是UNC1069的“瑞士军刀”了。它可以用C++、PowerShell或Python编写,专门针对macOS、Windows等环境。每隔60秒,它就会把用Base64编码的JSON数据打包成信标,发送给远控服务器,用一个硬编码的User-Agent伪装自己,然后等待指令。它能干的事儿不少:搞侦察(查系统信息、看运行进程)、枚举目录、执行脚本,甚至进行PE注入。在Windows系统上,它还能通过隐藏批处理文件和注册表项实现持久化,具备完整的远程命令执行和文件系统访问能力。

供应链攻击趋势与防御启示

Hultquist的观点很明确:“朝鲜背景的威胁组织在供应链攻击方面,可以说是‘经验丰富’了,历史上就常靠这手偷加密货币。虽然这次事件的全貌还有待厘清,但考虑到被污染软件包的流行程度,它的影响注定是深远而广泛的。”

谷歌的报告总结可谓一针见血:“朝鲜黑客发动的这次攻击影响面极广。由于大量流行软件包都依赖axios,势必会产生连锁反应,波及甚广。” 值得注意的是,UNC1069并不是最近唯一在开源供应链上得手的组织。另一个名为UNC6780(也叫TeamPCP)的组织,最近就污染了与Trivy、Checkmarx和LiteLLM等知名项目关联的GitHub Actions和PyPI软件包,部署了一种叫SANDCLOCK的凭证窃取程序,为后续的勒索活动铺路。这类攻击一旦成功,可能导致数十万条机密信息泄露。短期内,我们很可能会看到更多类似的软件供应链攻击、SaaS环境入侵(从而导致其下游客户遭殃)、勒索软件事件以及加密货币盗窃案件。这无疑是给整个行业敲响的一记警钟。

这就是谷歌将 Axios npm 供应链攻击归因于朝鲜APT组织 UNC1069的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

- 《冲吧!帕克》深渊食堂玩法介绍

-

26-04-27

-

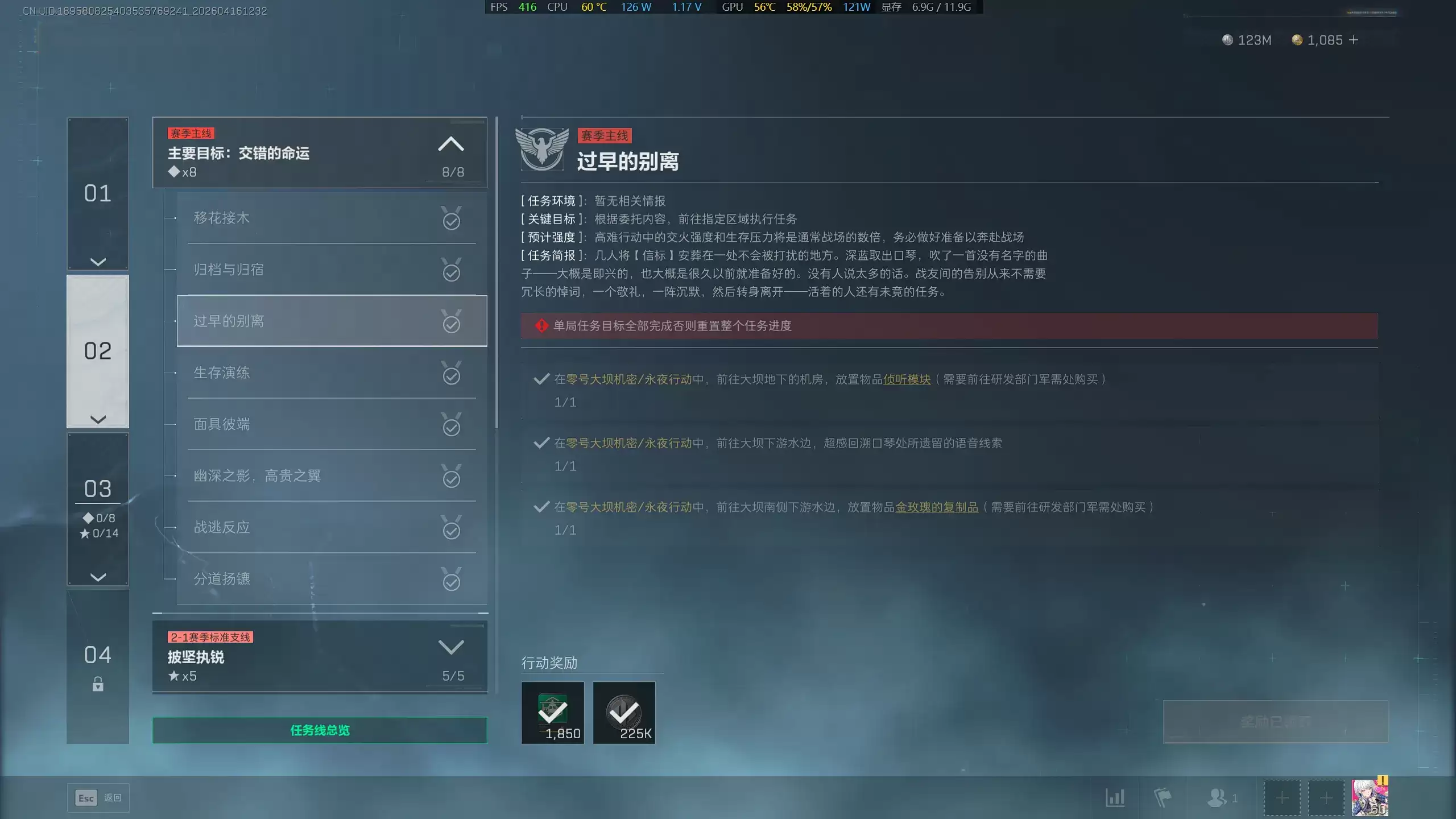

- 三角洲行动s9过早的离别任务攻略

-

26-04-27

-

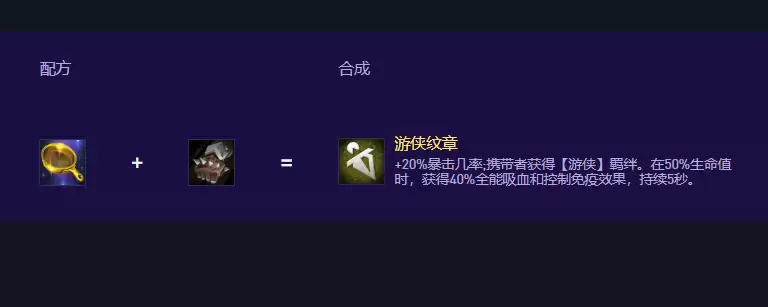

- 云顶之弈S17游侠纹章怎么合成

-

26-04-27

-

- 《冲吧!帕克》宠物玩法介绍

-

26-04-27