恶意代码风险凸显 养“龙虾”时别随意提交密码等隐私资料

时间:26-04-26

来源:央视新闻客户端

人工智能浪潮席卷而来,“龙虾”智能体以其功能多样、上手简单的特点,迅速赢得了大量用户的青睐。然而,便捷的背后,新的安全风险正在悄然滋生。近日,国家计算机病毒应急处理中心发布的一则监测预警,就为我们敲响了警钟:网络上流传的不少“龙虾”智能体技能包里,竟然暗藏恶意代码。这些“有毒”的技能包,极易被不法分子利用,成为攻击用户设备、窃取财产信息的跳板。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

那么,问题究竟出在哪里?根据安全专家的分析,目前网上充斥着大量所谓的“龙虾”智能体技能包下载资源。技术人员在对这些资源进行专项排查时发现,其中一部分已经被恶意代码“捆绑”。这就好比一个外表正常的工具盒,里面却藏着窃取信息的“黑手”。这类恶意代码能够将原本中立的智能体,转化成为网络攻击的媒介,由此引发的安全问题可谓是一环扣一环。

国家计算机病毒应急处理中心高级工程师杜振华指出:“在它的供应链,‘龙虾’智能体自身的组件以及技能包可以由用户自定义的一些功能接口上,都有病毒注入的风险。对智能体之外的一些媒介进行操作的时候,技能包实际上起到非常关键作用。”

实际上,针对“龙虾”智能体的这类安全隐患,国内多家安全机构近期已相继发出预警。共识很明确:智能体的供应链以及允许用户自定义功能接口等环节,恰恰是安全防护的薄弱点,也自然成了不法分子重点突破的方向。加强源头上的安全防护,已经刻不容缓。

杜振华工程师进一步揭示了其运作机制:“我们本次发现的这批包含恶意代码的技能包,其实它是仿冒正常的技能包。攻击者在正常的技能包中嵌入了或者植入了这些恶意代码,这些恶意代码的主要功能,就是在智能体调用这些技能包的时候,会在后台静默下载恶意程序,其实就是木马病毒。这些木马病毒在后台被运行后,就会搜集用户主机中的敏感信息,再发送给攻击者。这些敏感信息,包括用户的一些用户名口令,和一些金融财产相关的敏感信息,造成用户损失。”

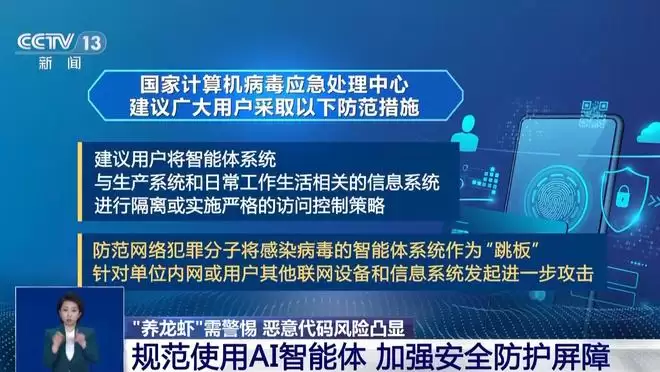

规范使用AI智能体 加强安全防护屏障

面对“龙虾”智能体恶意技能包频发的问题,国家计算机病毒应急处理中心近日也发布了实用的防范指引,为广大用户支招。

网络安全专家杜振华提醒,当前,“龙虾”智能体技能包已然成为计算机病毒传播的新渠道。用户在体验智能体带来的便利时,绝不能放松安全这根弦。日常使用中,构筑两道基础防线至关重要:

首要一点,是严格控制个人敏感信息。切记不要随意向智能体提交密码、身份证号等核心隐私资料,从源头上减少信息泄露风险。

其次,必须收紧操作权限。禁止智能体自主执行那些高风险、不可逆的操作,从根本上杜绝其可能的越权行为。

此外,国家计算机病毒应急处理中心还给出了更具体的建议:

在安装任何技能包之前,最好能对其包含的提示词、外部链接、脚本代码以及调用的工具软件进行一次安全审计。确保其功能与描述相符,并且不包含任何用途不明的代码。

对于企业或高级用户,建议将运行智能体的系统与生产系统、日常办公等重要信息系统进行物理隔离,或者实施严格的访问控制策略。这样做是为了防范网络犯罪分子将已感染的智能体系统作为“跳板”,进而对内网或其他关联设备发起更深入的攻击。

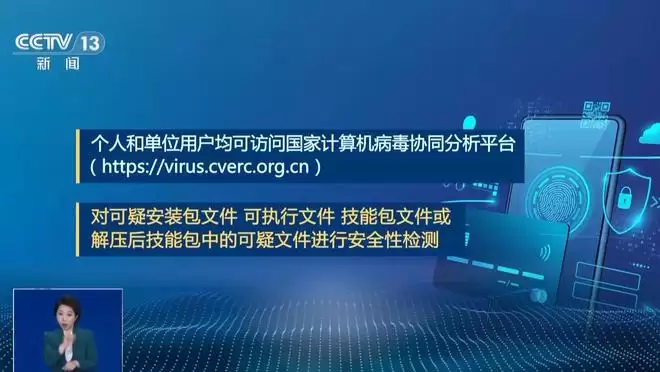

如果遇到可疑的技能包文件,无论是个人用户还是单位网管,都可以访问国家计算机病毒协同分析平台(https://virus.cverc.org.cn),检索相关病毒信息,进行有针对性的防范。

需要特别警惕的是,近期仿冒“龙虾”(OpenClaw)智能体官方安装包、技能包以传播计算机病毒的攻击活动持续活跃。提高安全意识是第一道防火墙。个人和单位用户均可利用前述的国家计算机病毒协同分析平台(https://virus.cverc.org.cn),对可疑的安装包、可执行文件或技能包进行安全性检测,防患于未然。

这就是恶意代码风险凸显 养“龙虾”时别随意提交密码等隐私资料的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

- 王者荣耀世界交易指南王者荣耀世界支持物品交易吗

-

26-04-27

-

- 无限大手游攻略是什么

-

26-04-27

-

- 《炉石传说》大地的裂变预构筑卡组合集 大地的裂变首日卡组推荐_铺场德

-

26-04-27

-

- 风之痕迹魔武加护如何做

-

26-04-27

-

- 《魔兽世界》12.0地下堡介绍

-

26-04-27