攻击者可利用的 FortiSandbox 漏洞 PoC 公开,可执行任意命令

时间:26-04-22

漏洞技术分析

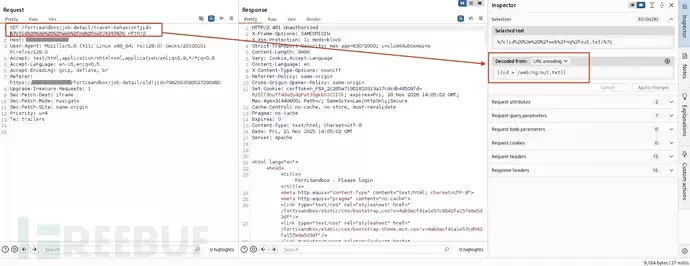

这次曝光的CVE-2026-39808,本质上是一个操作系统命令注入漏洞。它影响的FortiSandbox,可不是什么边缘产品,而是企业安全架构中广泛部署的沙箱解决方案,专门用来检测和分析那些最狡猾的高级威胁与恶意软件。问题的根源,就藏在/fortisandbox/job-detail/tracer-beha vior这个端点里。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

攻击原理剖析

攻击者是怎么得手的呢?关键在于那个jid参数。攻击者可以在这个GET参数里“夹带私货”,注入恶意的操作系统命令。他们利用了Unix/Linux世界里再常见不过的管道符号(|),把命令串联起来。由于存在漏洞的端点没有对用户输入进行严格的过滤和净化,这些被注入的命令,最终会直接交给底层操作系统去执行——而且是以最高的root权限。

经过确认,从FortiSandbox 4.4.0到4.4.8的所有版本,无一幸免。这个漏洞最让人头疼的地方在于它的利用门槛极低。安全研究人员samu-delucas在GitHub上发布的PoC代码已经清晰地展示了这一点:只需要一条简单的curl命令,就能实现无需任何身份认证的远程代码执行(RCE):

curl -s -k --get "http://$HOST/fortisandbox/job-detail/tracer-beha vior" --data-urlencode "jid=|(id > /web/ng/out.txt)|"上面这个例子中,攻击者将id命令的执行结果重定向到了Web根目录下的一个文件里,之后直接通过浏览器就能访问读取。这意味着什么?意味着攻击者根本不需要登录凭证,就能读取服务器上的敏感文件、植入后门木马,甚至直接夺取整台主机的控制权。

厂商响应与缓解措施

事件发生后,Fortinet方面反应迅速,已经通过其FortiGuard PSIRT门户发布了编号为FG-IR-26-100的安全公告,正式确认了漏洞的严重性,并列出了所有受影响的版本清单。对于仍在运行FortiSandbox 4.4.0至4.4.8版本的组织来说,当务之急只有一个:立即按照官方指引,将系统升级到已修复的版本。

除了立即打补丁,安全团队还需要采取一系列纵深防御措施:

- 立即修补:按照最新公告指引将 FortiSandbox 升级至 4.4.8 以上版本。

- 审计暴露实例:立即检查 FortiSandbox 的管理接口是否暴露在了非可信网络甚至公网上。

- 审查日志:重点监控

/fortisandbox/job-detail/tracer-beha vior这个端点是否出现了异常的GET请求。 - 实施网络分段:严格限制FortiSandbox管理接口的访问权限,只允许来自可信IP范围的连接。

随着PoC利用代码的公开,漏洞的利用窗口已经彻底打开。可以预见,针对未修补系统的攻击尝试会迅速增加。因此,安全团队必须将此事列为最高优先级的应急响应事项,刻不容缓地采取措施,保护所有受影响的系统。

这就是攻击者可利用的 FortiSandbox 漏洞 PoC 公开,可执行任意命令的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

- 2026年好用的手机管家APP推荐:高效清理、安全防护与省电优化合集

- 英国男子靠着童年宝可梦卡神救援賺到几十万結婚基金

- 有点邪神! 卡普空宣布推出《识质存在》戴安娜与休手办

- 猫耳FM官网最新链接 猫耳FM网页版登录入口

- Write Warz3.0版4月17日上线:免费转付费,限时入库保永久游玩

- 《使命召唤手游》S4困兽之斗版本确认将于4月22日正式上线!

- 疯狂的鸽子皮肤如何获取-疯狂的鸽子怎么得到皮肤

- Fami通周销榜:《星空》首周仅卖出5000份排名第三!

- 《王者荣耀世界》移动端正式上线!多个福利大礼包等着领取!

- 索尼又要赌一把 《Fairgames》被曝为免费搜打撤射击游戏 本周末再开测试

大家还在看

-

- 《背包英雄》防具分享

-

26-04-26

-

- 《吸血鬼爬行者: 屠戮地牢的吸血鬼幸存者》全角色解锁方法

-

26-04-26

-

- 《红色沙漠》灰鬃任务重建佩伦注意事项分享

-

26-04-26

-

- 镇邪2前期缺血炼尸怎么解决

-

26-04-26

-

- 梦境护卫队镜皇后强度怎么样

-

26-04-26