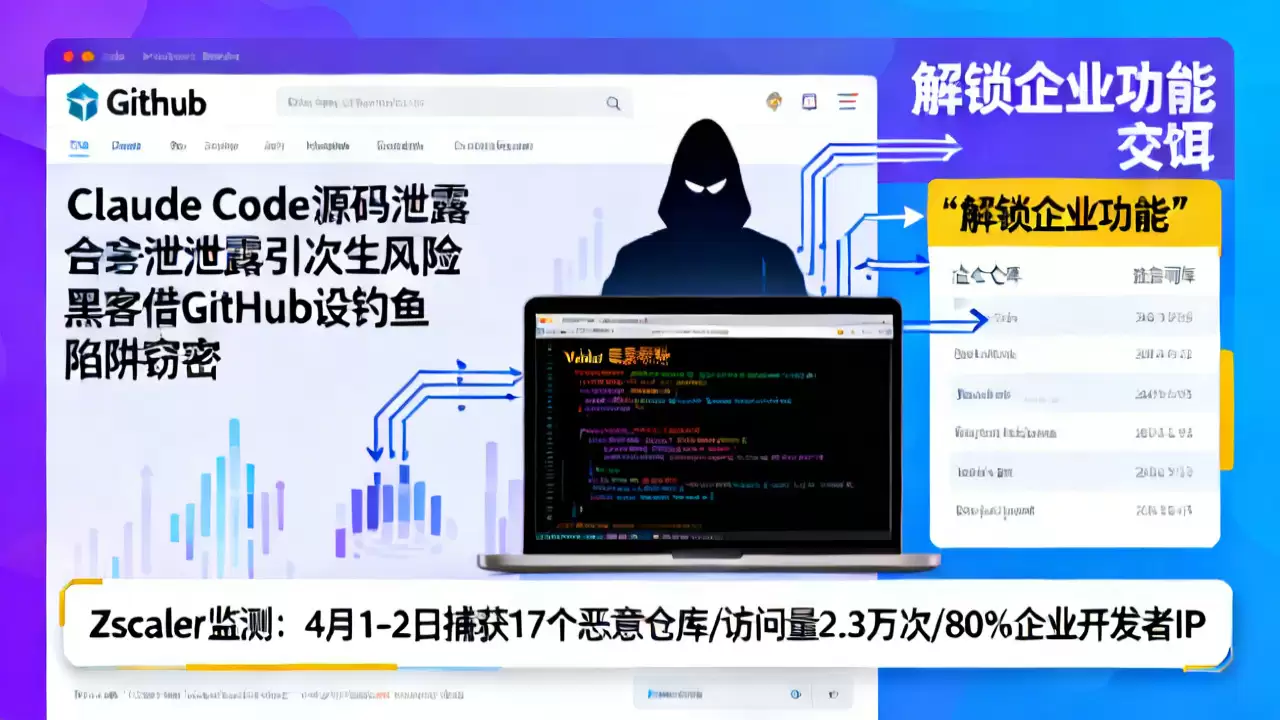

Claude Code源码泄露引次生风险 黑客借GitHub设钓鱼陷阱窃密

2026年4月:Claude Code源码泄露事件引发钓鱼攻击激增

2026年4月,Anthropic因操作失误导致Claude Code部分源码泄露。安全公司Zscaler随即监测到,攻击者正利用这一热点,在GitHub上创建大量虚假代码仓库。这些仓库以“解锁企业功能”的泄露源码为诱饵,实际传播的是Vidar信息窃取木马。恶意仓库经过针对性SEO优化,在相关搜索结果中排名靠前,直接威胁着寻求源码的开发者群体。

威胁规模与数据影响

Zscaler发布的威胁情报报告显示,仅在4月1日至2日期间,就识别出17个与Claude Code泄露直接关联的恶意GitHub仓库。这些仓库累计访问量超过2.3万次,其中约80%的访问IP来自企业网络环境。数据表明,攻击已对企业开发基础设施构成实质性渗透风险,且影响面仍在持续扩散。

攻击者的专业化伪装策略

此次攻击背后的账号 **idbzoomh** 展现出高度组织化的手法。攻击者不仅批量创建了名称相似的仓库,更在README文件中进行了精心包装。文档声称提供“Anthropic内部泄露的完整Claude Code企业级源码”,并附有伪造的界面截图,承诺可解锁128K上下文处理、私有数据微调等付费功能。这套说辞精准针对了希望获取高级功能的研究人员和开发者。

为最大化传播,攻击者实施了 **关键词SEO优化**。当用户搜索“Claude Code泄露源码”或“Claude Code企业版下载”时,这些恶意仓库常出现在搜索结果首页。这种高可见性显著提升了攻击的成功概率。

隐匿的威胁:Vidar木马的窃密机制

用户一旦下载并运行伪装成安装程序的可执行文件,设备即被植入 **Vidar恶意软件**。

Vidar是暗网中成熟的窃密工具。它在获取系统权限后,会静默扫描并上传各类敏感数据:包括浏览器保存的密码、云服务密钥、代码仓库凭证,甚至本地存储的未公开项目代码与文档。所有被窃数据均经加密后发送至攻击者控制的境外服务器。整个过程无任何用户提示,极具隐蔽性。

蹭热点攻击:AI领域的安全新常态

利用AI热点事件进行钓鱼攻击,已成为黑产团伙的固定模式。此前,在GPT-4o、Sora等模型发布后,网络上均出现过大量伪装成“破解版”或“内部测试版”的恶意软件。这标志着针对AI开发者的供应链攻击已形成产业化链条。

核心防护建议

开发者应采取以下关键防护措施:首先,对任何非官方的“泄露版”或“破解版”AI资源保持高度警惕。其次,对从第三方渠道获取的代码压缩包,务必先进行静态安全分析。最关键的是,绝不直接运行来源不明的可执行文件。

获取AI模型与工具,应始终以官方渠道为首选。在GitHub等平台发现可疑仓库时,立即向平台提交举报,这有助于保护整个开发者生态的安全。