什么是WorkBuddy的企业级安全底座?如何防止代码数据泄露?

时间:26-04-21

WorkBuddy企业级安全底座:如何为你的代码数据构筑“金钟罩”?

WorkBuddy企业级安全底座由本地执行、沙箱隔离、权限分级、端到端加密与策略拦截五部分构成;通过纯本地处理、工作区沙箱、AES-256加密、禁用遥测、Claw三级模式及IP白名单,全面阻断代码泄露风险。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

在研发团队眼中,代码就是核心资产。当引入AI工具来提升效率时,一个绕不开的担忧便是:我的代码数据安全吗?会不会在某个环节“溜”出去?

腾讯云CodeBuddy团队推出的WorkBuddy,其企业级安全底座正是为此而生。它并非一个孤立的技术点,而是一套由本地执行架构、沙箱隔离机制、权限分级控制、端到端加密与策略拦截引擎共同构成的纵深防御体系。这套体系能精准识别并阻断代码未授权导出、跨域访问与意外上传等典型泄露路径。具体如何操作?我们一步步来看。

一、启用本地代码处理与离线推理模式

最彻底的防护,莫过于让数据“足不出户”。这个方法的核心在于,确保所有代码分析、补全、重构乃至漏洞扫描等操作,都在你终端设备的内存中完成。原始代码文件压根不离开本地存储,自然也就彻底规避了网络传输环节的任何暴露风险。

操作路径非常清晰:

1. 打开WorkBuddy桌面客户端,找到右上角的设置图标。

2. 进入“隐私与安全”下的“执行环境”设置项。

3. 将运行模式果断切换为“纯本地处理”,并确认状态栏已显示“本地推理已激活”。

4. 最后,别忘了关闭“云端协同加速”开关,这一步能防止后台静默调用远程模型来解析你的源码片段。

二、配置代码工作区沙箱与目录锁定

给AI工具划定一个明确的“活动范围”,是安全的基本逻辑。通过强制限定WorkBuddy对文件系统的访问边界,使其只能读写你预设的代码项目目录,从而杜绝它去遍历父级路径、访问全局配置或用户主目录等高危行为。

配置起来并不复杂:

1. 在主对话框的右下角,点击那个“指定工作区”按钮。

2. 浏览并选择一个专用的代码目录(例如:D:\Projects\MyApp_Src 或 ~/workspace/backend)。

3. 关键一步:勾选“启用工作区沙箱保护”,并务必确保“允许访问上级目录”与“允许遍历系统根目录”这两项处于未勾选状态。

4. 点击“确认锁定”。此后,所有代码生成、diff对比、依赖分析操作都将被严格约束在这个路径之内。

三、开启本地数据库端到端AES-256加密

工具在本地运行时,难免会产生缓存,比如历史会话、代码片段或知识库索引。这些结构化数据同样需要保护。端到端AES-256加密机制,能确保这些数据即使被获取,也无法被解读。密钥由你在本地生成且永不上传,这意味着即使设备失窃,攻击者拿到的也只是一堆无法解密的密文。

开启加密只需几步:

1. 进入“隐私与安全”设置页,找到“本地数据加密”选项。

2. 点击“启用加密”,系统会提示你创建6位以上PIN码或导入自定义密钥文件。

3. 确认后,应用会自动对现有代码缓存执行后台加密,并在每次启动时要求输入密钥来解锁数据库。

四、禁用遥测与非必要权限以切断侧信道

一些隐性的数据通道容易被忽视。部分版本默认启用的诊断日志、错误堆栈上传、使用行为统计等功能,可能在无意间携带代码路径、文件名甚至函数签名等元数据。关闭此类服务,等于堵上了潜在的间接泄露渠道。

建议进行如下检查:

1. 在“隐私与安全”设置页中,定位到“诊断数据”子项。

2. 将“发送匿名使用数据”与“自动错误报告”两项均设为关闭状态。

3. 更进一步,进入操作系统级的权限管理(Windows:设置→应用→WorkBuddy→权限;macOS:系统设置→隐私与安全性→完全磁盘访问),关闭位置、通讯录、相机等与代码处理完全无关的权限。

五、启用Claw安全模式分级执行控制

权限需要精细化。Claw模块提供的Craft/Plan/Ask三级安全模式,能针对代码任务精确限制AI的操作深度:Ask模式仅响应查询,Plan模式允许文档生成与注释补充,只有Craft模式才允许修改文件内容。这能有效避免一条模糊的自然语言指令误触发代码重写或删除。

设置策略如下:

1. 点击右上角个人中心图标,进入“Claw设置”界面。

2. 在“安全模式”下拉菜单中,日常代码阅读与提问建议选用Plan模式;仅在明确需要保存修改时,才临时切换至Craft模式。

3. 点击“保存设置”,该策略会实时同步至企业微信、飞书等所有绑定的端口。

六、配置企业微信机器人IP白名单与成员可见范围

当通过企业微信调用WorkBuddy执行代码相关指令时(例如“分析当前Git分支的高危函数调用”),入口端的安全同样重要。该策略能从通讯源头阻断外部账号或非授权IP发起的敏感请求。

这需要管理员在企业微信后台进行配置:

1. 登录企业微信管理后台(https://work.weixin.qq.com/)。

2. 导航至:应用管理→智能机器人→找到WorkBuddy机器人→点击“编辑”。

3. 在“可见范围”中,取消“全员可见”,改为手动添加研发部门及安全组成员。

4. 在“高级设置”中,开启“仅允许来自可信IP调用”,并填入公司内网网段(例如:192.168.20.0/24)。

至此,一个从本地执行到云端入口、从数据存储到权限控制的立体防护网便已构建完成。安全从来不是单一功能,而是一系列正确配置的组合拳。

这就是什么是WorkBuddy的企业级安全底座?如何防止代码数据泄露?的全部内容了,希望以上内容对小伙伴们有所帮助,更多详情可以关注我们的菜鸟游戏和软件相关专区,更多攻略和教程等你发现!

专题合集

精彩合集,奇葩无下限相关文章

大家还在看

-

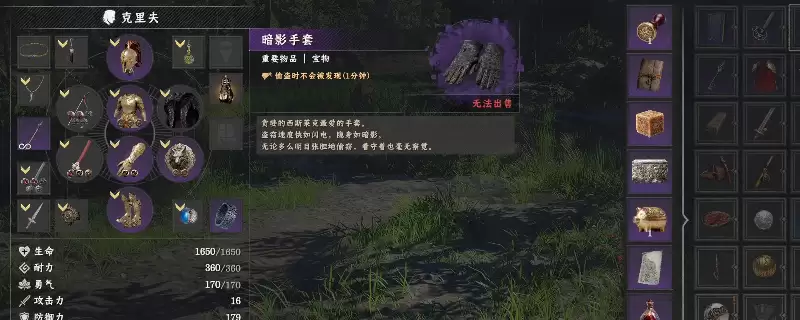

- 《红色沙漠》暗影手套获得方法介绍

-

26-04-27

-

- 《识质存在》别想逃成就奖杯做法介绍

-

26-04-27

-

- 绝区零月城柳如何操作-绝区零月城柳的操作方法

-

26-04-27

-

- 三角洲行动s9均衡之理任务怎么通过

-

26-04-27

-

- 网易全明星如何实现连续起跳天赋抓帽

-

26-04-27