央视提醒警惕养龙虾风险!多款AI智能体技能包暗藏恶意代码

央视预警:热门AI智能体“龙虾”技能包暗藏恶意代码,已成新型病毒传播渠道

4月26日,一则来自央视新闻的报道,给正热衷于“喂养”AI智能体的用户敲响了警钟。报道指出,当前部分热门的开源AI智能体——OpenClaw(因其名称常被昵称为“龙虾”)——其部分技能包已被不法分子植入恶意代码。这已不再是个别漏洞,而是演变成了一条新型的病毒传播渠道,严重威胁着用户设备与财产的安全。

“龙虾”智能体之所以能迅速风靡,得益于其可本地部署和自动执行任务的特性,这为用户带来了极大的便利。然而,硬币的另一面是,其开放的供应链、自定义接口以及繁荣的技能包生态,恰恰构成了显著的安全短板。这些短板,如今正被黑客精准利用,成为注入病毒的“后门”。

那么,攻击是如何发生的?手法其实并不新鲜,但极具欺骗性。不法分子通常会仿冒那些受欢迎的正规技能包,将恶意代码巧妙嵌入其中。一旦用户下载安装并调用这些“李鬼”技能包,噩梦就开始了。代码会在后台静默运行,悄然下载木马程序。接下来,窃取账号密码、金融信息等敏感数据便成了轻而易举的事。更危险的是,被感染的智能体还可能“变身”为攻击跳板,以此为据点,进一步入侵企业内网或其他联网设备,造成更大范围的破坏。

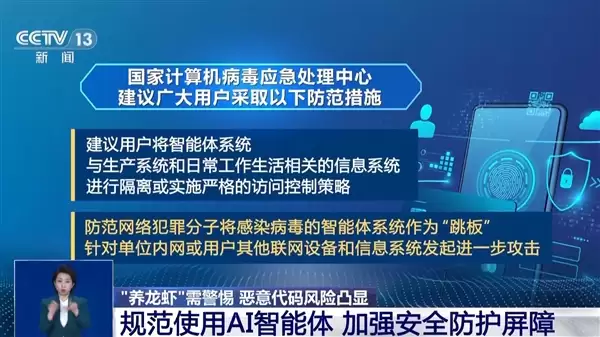

国家计算机病毒应急处理中心高级工程师杜振华在报道中明确指出,这些恶意技能包的危害在于其隐蔽性。它们会在后台悄悄运行,窃取隐私并外传,极易导致信息泄露与财产损失。事实上,这已不是孤例,多家安全机构此前已多次发布类似预警,核心建议始终是:用户必须加强源头防护与系统边界管控。

面对如此威胁,我们该如何防范?安全专家给出了几条明确的行动指引:

- 首要原则是,严禁向智能体提交任何密码、隐私等敏感信息;

- 必须严格禁止智能体执行那些高风险、不可逆的操作,从根本上收紧其权限;

- 在安装任何技能包前,务必对其代码、外部链接及宣称功能进行审计,警惕未知后门;

- 在架构上,建议将智能体系统与日常办公、生产系统进行物理或逻辑隔离,并严格控制其网络访问权限;

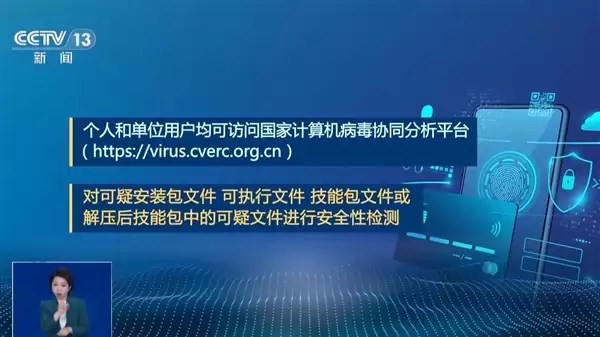

- 如果对安装包心存疑虑,可以利用国家计算机病毒协同分析平台等官方工具进行检测。

此次央视的公开预警,无疑是一次重要的提醒。它再次印证了一个道理:AI智能体在为我们提升效率、打开新世界大门的同时,其伴随的安全风险绝对不容忽视。对于用户而言,规范使用、严控权限不再是可选项,而是必选项。切勿因盲目追求功能强大而“喂养”失控的“龙虾”,最终导致设备沦陷、隐私裸奔,那才是真正的得不偿失。